#Shellshock פריצת אבטחה גדולה יותר מ"Heartbleed " ואך מתגוננים?

יש לכם שרת לינוקס? ההפצה הכי חדשה של אותו ונדור? אתם חושבים שאתם מוגנים?

Bash (בעברית: באש) הוא פירוש של Bourne-again shell (משחק מילים של מעטפת נולדה מחדש) והיא מעטפת פקודות של לינוקס , הבאש משמש לזיכרון של פקודות, שליטה בתהליכי המשתמש , כינויים לפקודות ארוכות (דומה למאקרו) קריאה לפקודות אחרות כמו Apache וכו'

הפריצה מאפשרת לפורץ להריץ פקודות באש מעבר לסיום הפקודה המוחל, מי שמצא את הפריצה היא חברת AKAMAI ובה החוקר Stephane Chazelas שהתריע על אחת מהפרצות הגדולות ביותר בעולם הלינוקס שכן כמעט כל אתרי האינטרנט ומערכות מגוונות החל מטלפונים סלולאריים, שרתים, שרותי ענן של חברות ענק וכו' ומצא פגם חמור ב Unix Bash shell (אולי קצת הגזימו עם הכותרות בעולם) אבל הבעיה היותר רצינית היא הזמן בו הפריצה תמשיך להתקיים שכן לא ניתן לעדכן את כל אותם המכשירים שקיימים היום (שרתים ישנים מאוד, או ארגונים קטנים שלא מודעים בכלל לפריצה או לעדכונה) לפי חברות אבטחה נוספות הפריצה הזו קיימת שנים והיא מאפשרת לפורץ להריץ כל פקודה שהפורץ רוצה על השרת לאחר שביצע Exploit, ויכול להפוך שרתים לבוטים שבהם יוכל לבצע מתקפות מניעת שירות.

ההפצות הגדולות ביותר של לינוקס כבר הוציאו פאצ' (Patch) על מנת לחסום את ShellShock ובניהן דביאן , אובונטו, רדהאט, סנטאוהס שמות הקוד של הפריצה הן: CVE-2014-6271 and CVE-2014-7169 וההודעה על Shellshock (מפי ההפצות הראשיות) ששרת שלא עודכן ב 24 שעות האחרונות לא חסין מפני פריצה זו.

הרבה אתרים מתארים את Shellshock כווירוס הרסני ואף כמה אתרים יצאו בהצהרות כמו , נפילת האינטרנט ומומחי אבטחה למינהם כבר הודיעו שהאינטרנט לא בטוח וכו' וכו' אך Shellshock אינו ווירוס וחלק מהמשתמשים בפורמי לינוקס השונים קוראים לו בכלל BUG ואומרים כי אפילו לא קרוב לHeartbleed אבל אני יתן לכם לבדוק זאת…

שלא תטעו אני לא אומר שזה לא חמור יותר מ HeartBleed שכן התוקף צריך גישה לשורת הפקודות של שרת הלינוקס ואם הוא קיבל גישה לשורת הפקודות אז אתם כבר בבעיה עוד לפני ה Shellshock … או שאותו פורץ חייב להריץ Exploit על השרת…

אז אך חוסמים את Shellshock ? ואך בודקים האם אתם חשופים?

כמה אתרים שמבצעים בדיקה:

בודק את האתר (מומלץ)

http://shellshock.brandonpotter.com

בודק CGI

אתר נוסף

אתר נוסף

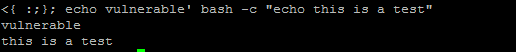

הקישו את הפקודה

env x='() { :;}; echo vulnerable' bash -c "echo this is a test"

אם קיבלתם את הפלט

זה אומר שהמערכת שלכם ללא עדכון של Bash וShellshock קיים…

אבל אם במקום ה Valnerable קיבלתם

warning: x: ignoring function definition attempt bash: error importing function definition for `x' this is a test

זה אומר שהמערכת שלכם מוגנת

פשוט, אם ברשותכם אחת מההפצות הגדולות ( Ubuntu Centos Fedora Debian Redhat והפצות נוספות) הקישו את הפקודה:

להפצת Centos REDHAT וכו'

yum update bash -y

להפצת Ubuntu

apt-get update; apt-get upgrade;

ל Archlinux

pacman -Syu

הגרסה המעודכנת ביותר לCentos היא

bash-4.1.2-15.el6_5.2.x86_64.rpm

2 comments

בלינוקס אתה אף פעם לא מוגן אבל תמיד יכול להתגונן בניגוד לIIS

לפי דעתי זה תלוי מי המשתמש, אם אתה יודע לחסום בעצמך את חורי האבטחה ואתה מפתח אז מה טוב, אבל אם לא, למיקרוסופט יש עדכונים ותמיכה (גם ללינוקס יש עדכונים) אבל לא תמיכה ברמה של מיקרוסופט