DHCP Starvation Attack וסוגי מתקפות L2

הרעבת DHCP?! מזה אומר?

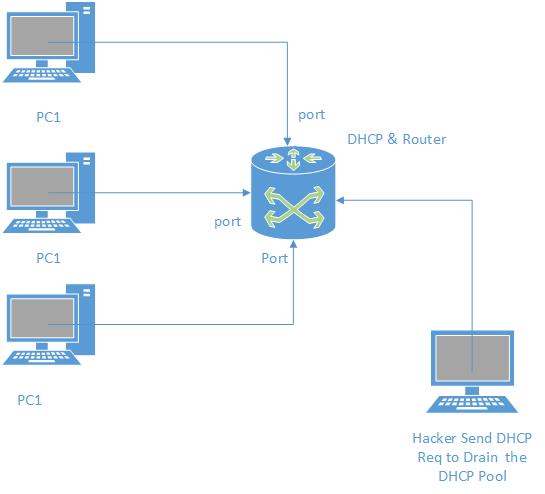

המונח באנגלית למתקפה זו הוא DHCP Starvation Attack "מתקפת הרעבת DHCP" ומתקפה זו עובדת כך:

התוקף מתחבר אל הארגון ובאותו הרגע הוא מקבל כתובת IP כתובת , הוא מפעיל את התוכנה ממחשוב ומבצע את המתקפה, התוכנה שולחת בקשת DHCP (קבלת IP) מכתובות MAC שונים ובכך גומרת את כל הPOOL ולא נותר יותר כתובות כך שמשתמשים חדשים לא יכולים להתחבר לרשת…

הדרך להתגונן ממתקפה זו היא:

1. להגביל את כמות כתובות ה MAC Address על כל פורט וכל MAC מעבר (DROP)

אז אך מבצעים סוג כזה של מתקפה? בואו נלמד…

הכירו את Yersinia היא תוכנה הקיימת ב BackBox ובKALI היא מבצעת כמה סוגים של מתקפות ומתמחה בהתקפות רשת

איזה התקפות נוספות יכולה Yersinia לבצע?

1. Hot Standby Router Protocol או בקיצור HSRP

היא מתקפה מסוג שונה, ברבה מקומות מגדירים 2 ראוטרים האחד במצב Passive והשני במצב Active המתקפה יכולה לגרום לכך שהמחשב שלכם הוא הראוטר אשר נמצא במצב Standby וכך לעבוד על הראוטר הנוכחי הפעיל וברגע שיפול תוכלו לקבל שליטה על כל הרשת

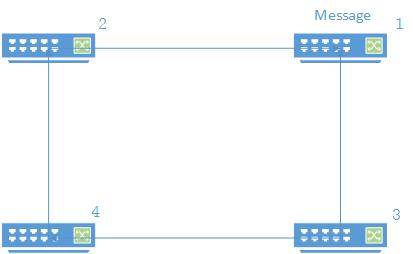

2. מתקפת Spanning Tree Protocol או בקיצור STP

התקפה מסוג זה עובד בפרוטוקול Spanning Tree בתמונה שלפניכם יוצאת הודעה מראוטר 1 והיא רוצה להגיע לראוטר 4 אך תגיע?

הרי 2 הדרכים הם אותו דבר… מאיזה כדאי? להגיע לראוטר 2? ואז ל4? או להגיע ל3 ואז ל4?

לא ניכנס עכשיו לקטע שהוא מונע מההודעה להיות בLOOP וכו', בקיצור מי שייבחר על ידי ראוטר 1 לדרך הטובה ביותר היא על ידי המנגנון הנקרא Bride ID הראוטר שקיבל את ה BID הנמוך ביותר זוכה!

אז מה התקפת STP עושה? מגדירה שלמחשב שלכם יש את ה Bride ID הנמוך ביותר! וכל המידע עובר דרכם ואתם יכולים להאזין לו דרך Sniffer מסוים

התקפה אחרונה שאסביר בנושא זה היא:

3. Cisco Discovery Protocol Attack

בקצרה CDP הוא פרוטוקול של Cisco לגילוי ציוד של סיסקו המחוברים אל אותו המכשיר ובכך להקל על הסוויצ' לדוגמה להבין שסוויצ' של הגדרות X,Y,X

הציוד של סיסקו באופן דיפולטיבי מוגדרים עם CDP פועל הסוויצ' החדש אשר התחבר לסוויצ' אחר שולח לו ב Broadcast את הפרוטוקול CDP וכך מקבל הסוויצ' את הנתונים כמו IP שם הסוויצ' ,גרסת IOS וכו' על ידי ציטוט לרשת וביצוע Sniff יכול הפורץ לקבל את ה CDP אליו ולנתח אותו על ידי כל הנתונים ובכך לדעת פרטים שאינו אמור לדעת ולנצל אותם למתקפות, הרצת Exploit וכו'

כעת נציג את הפיצ'ר DHCP Starvation Attack

נפתח את ה Terminal ונרשום

yersinia -G

G מסמל GUI או Graphic

לאחר מכן ניתן לראות אפשרויות רבות וחלק מהן הסברתי כבר בנושא זה

אבל אנחנו רוצים את DHCPSA ולכן נלחץ על הלשונית DHCP

כעת לחצו על List attack (את כתובת השרת DHCP כבר יש לו נכון?… (רטורי, התשובה כמובן) ולכן אין צורך להזין שרת DHCP

ואז סמנו בV את Sending Discover packet

ולחצו על OK

בסיום נלחץ על Lanuch Attack

כעת עברתי לבדוק את שרת ה DHCP שלי

בדקתי והופ 100% שימוש בכתובות

זו תמונה לפני המתקפה

אז אמרתי עכשיו נשנה גישה ונתקיף את הראוטר של TP-Link וכנראה שהוא לא עמד בעומס כי הוא קרס…

וכך מבצעים DHCP Starvation Attack ואם זה ראוטר קטן אז גורמים לו לקרוס….

כל הזכויות שמורות לטל בן שושן – Shushan.co.il