Checkpoint הגדרת רשת DMZ וניתובים

על מנת לבצע את המאמר, יש לעבור תחילה על המאמרים הבאים:

CheckPoint R77.30

הסבר על CheckPoint GAiA R77.30

תיקון תקלת התחברות לצ’ק פוינט אחרי ה 24 לינואר

התקנת Checkpoint R77.30

התקנת Checkpoint הגדרת רשת DMZ וניתובים

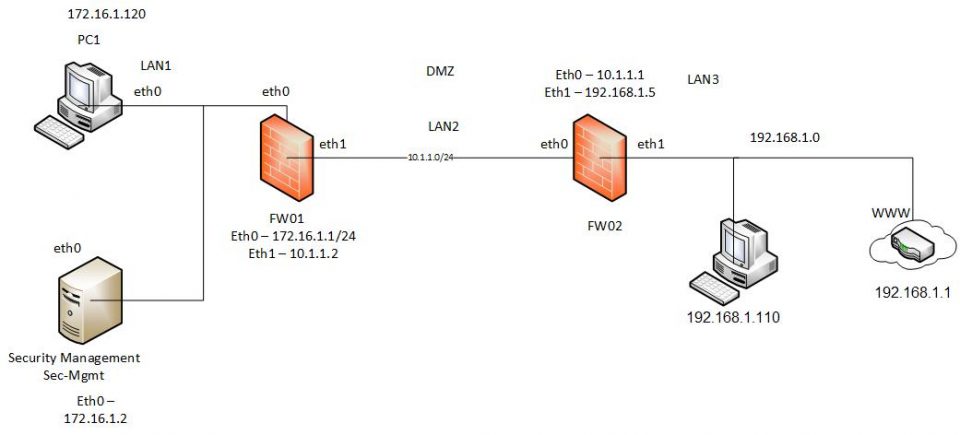

בהתקנה זו, נבצע התקנה מסוג Distributed Deployment נגדיר רשת אמצעית DMZ, רשת פנימית ורשת חיצונית שכבר קיימת וממנה אתם תיצרו את כל המערך.

הכנה:

- FW01 – התקינו בו CheckPoint GAiA R77.30

- FW02 – התקינו בו CheckPoint GAiA R77.30

- Sec-mgmt – התקינו בו CheckPoint GAiA R77.30

- Windows 10 – מותקן בו כרום ו SmartDashboard R77.30 (הוא PC1 שלפי התרשים)

כרטיסי רשת:

- FW01

eth0 – LAN1

eth1 – LAN2 - FW02

eth0 – LAN2

eth1 – Bridged - Security Management

eth0 – LAN1 - Windows 10

eth0 – LAN1

אחרי שהתקנתם את הכל נתחיל בהגדרות ראשוניות:

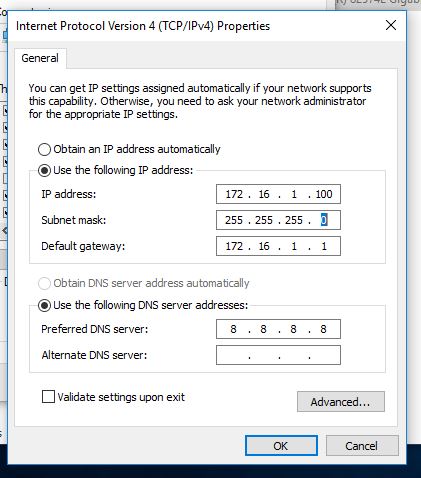

Windows 10

נתחיל מה Windows 10 הנמצא בLAN1

נגדיר כתובת IP

- נתקין כרום

- נתקין SmartDashboard

כעת נתקין את ה FW01

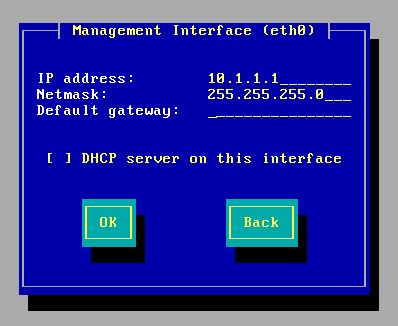

בחרו את רשת eth0

בהגדרות ה IP הגדירו

Security Management Install

נתקין את ה Security – Gateway

נתחבר אליו ונתחיל בהתקנה

נגדיר את הכתובת של ה Security – Gateway

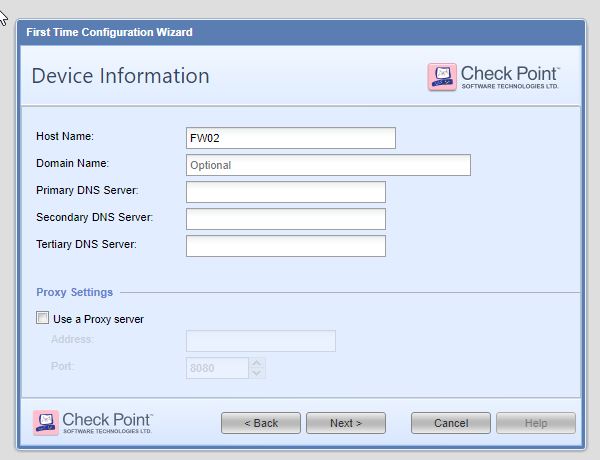

כעת ניתן שם Sec-mgmt

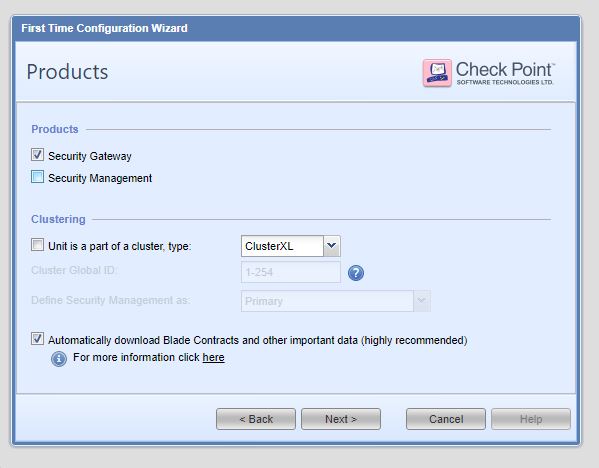

ב Products נגדיר שהוא רק Security Management ונוודא שלא מסומן V ב Security Gateway אלא רק ב Security Management

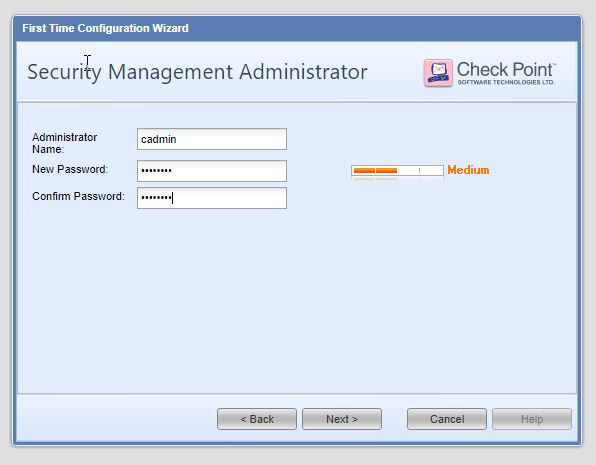

נגדיר שם משתמש:

cadmin

סיסמא: מה שתחליטו

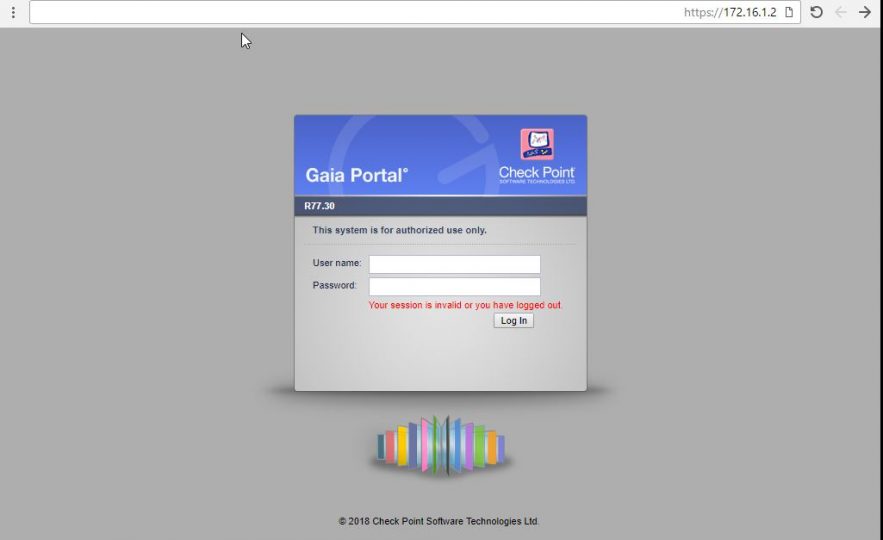

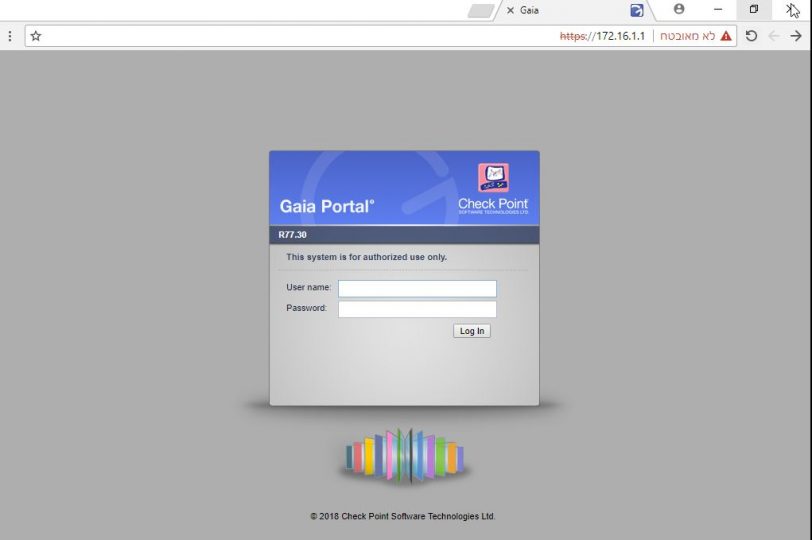

בסיום ההתקנה, הקישו בכרום את הכתובת של ה Sec-mgmt

https://172.16.1.2

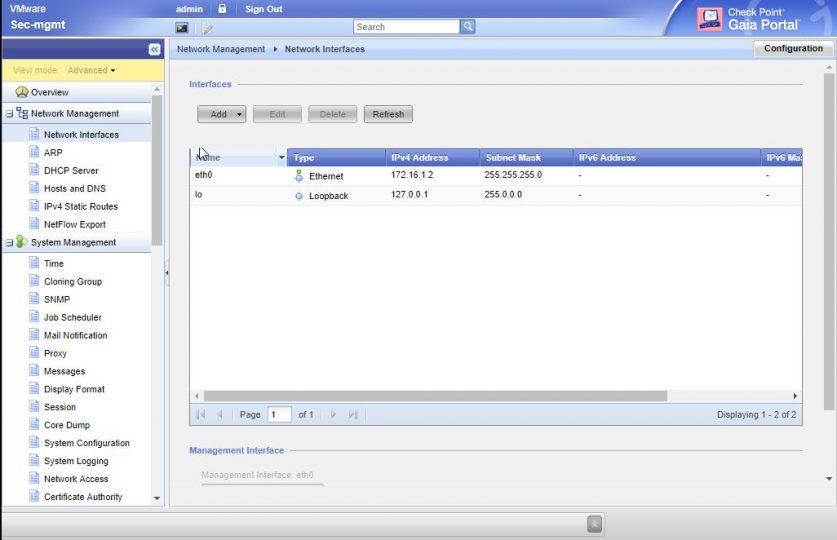

התחברו וכך זה אמור להיראות:

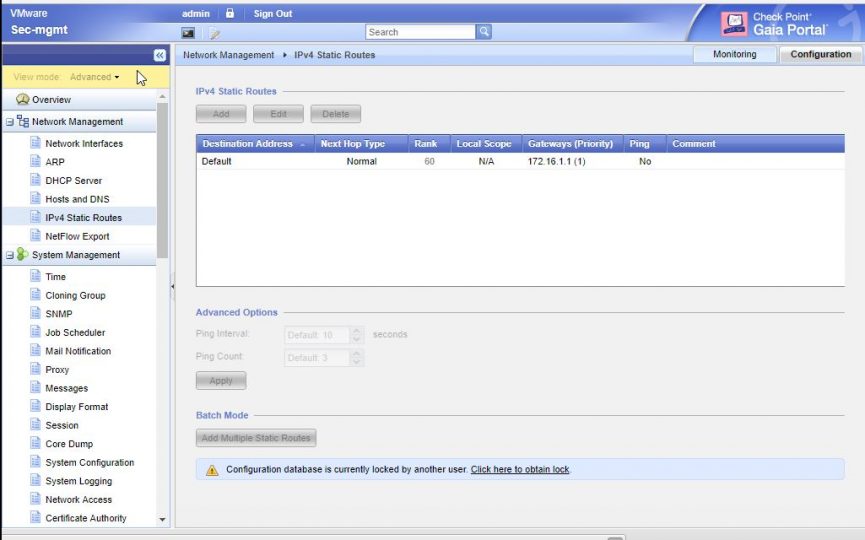

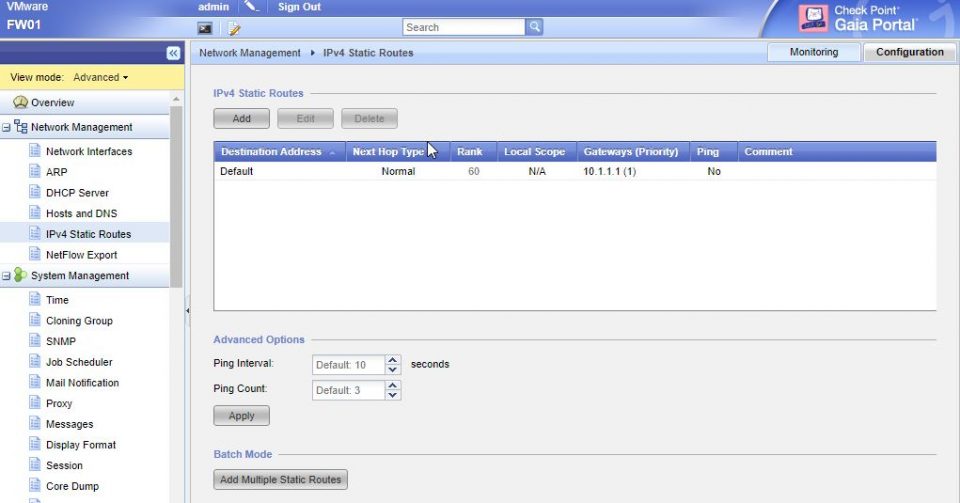

כעת נעבור ל IPv4 Static Routes ונגדיר את ה Default Gateway של ה Sec-Mgmt וה Default Gateway הוא FW01 כמובן

FW01 – Install

לאחר שבצענו הגדרה בסיסית ל Sec-Mgmt נעבור להתקין את FW01

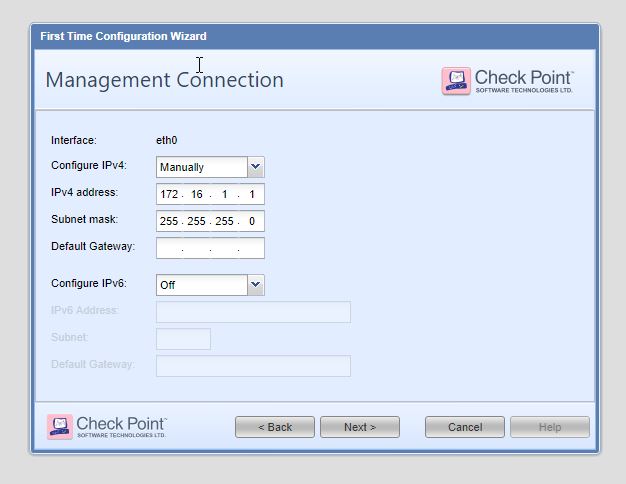

נבחר את כרטיס הרשת eth0 בהתקנה ונמשיך

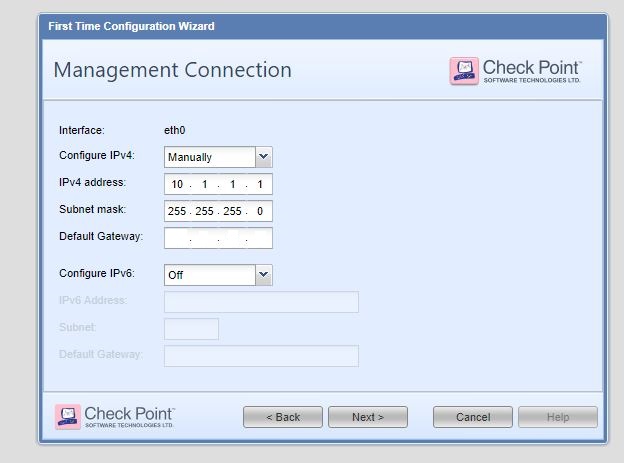

נגדיר את הכתובת (אין צורך כרגע ב Default Gateway)

בסיום ההתקנה הראשונית נמשיך, נתחבר דרך המחשב ל

https://172.16.1.1/

נבדוק שהרשת תקינה

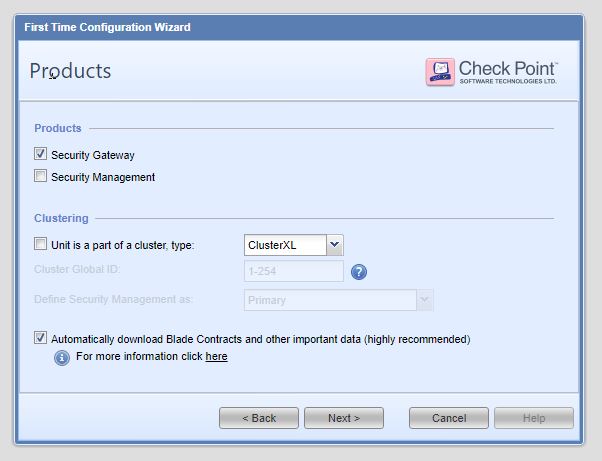

נגדיר הפעם Security Gateway

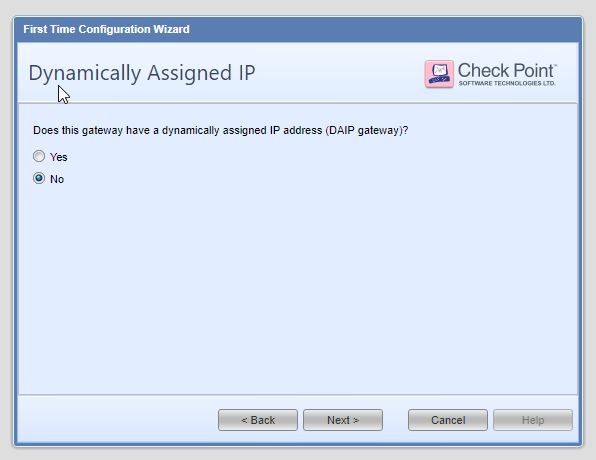

כעת נסמן לו No

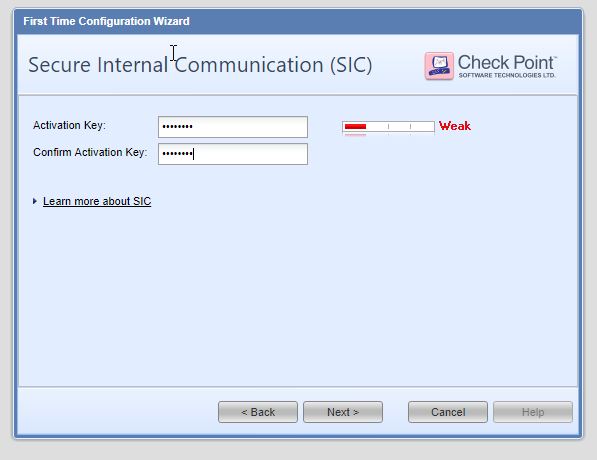

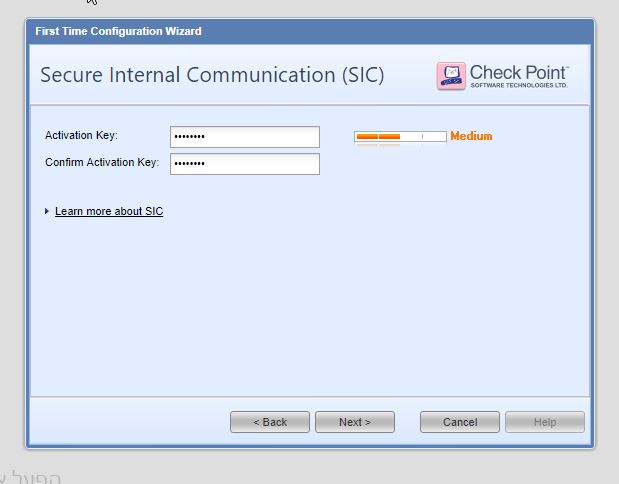

כעת נגדיר סיסמא ל SiC

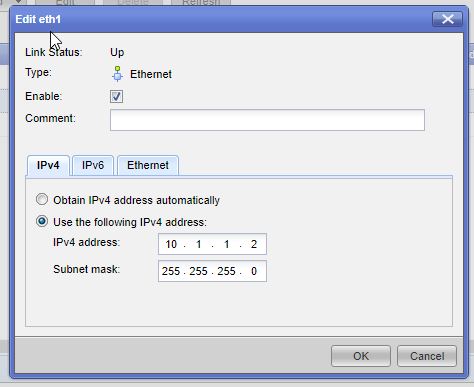

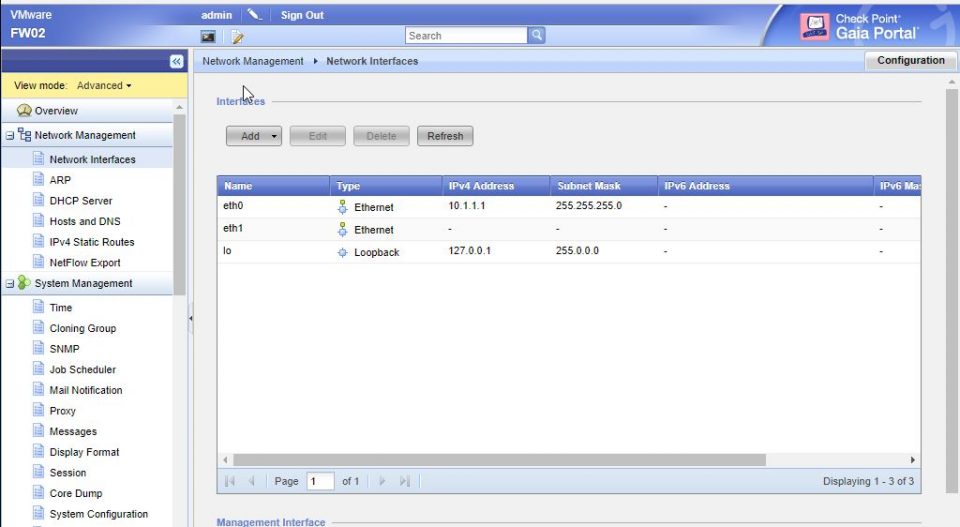

נתחבר ונגיע ל Network Interfaces, ונגדיר את כרטיס הרשת השני ה eth1 כך:

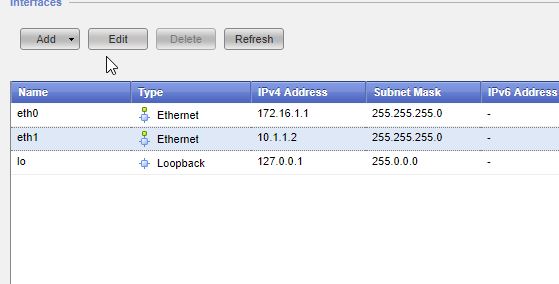

כך ה Network Interfaces צריך להיראות

נגדיר את ה Default Gateway בלשונית IPv4 Static Routes

SiC Configuration & Adding FW01

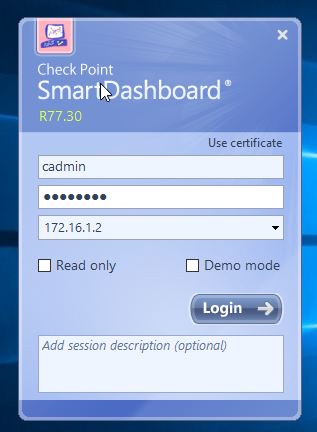

כעת נתחבר ל Sec-Mgmt על מנת לבצע הגדרות ראשוניות והגדרה לFW01

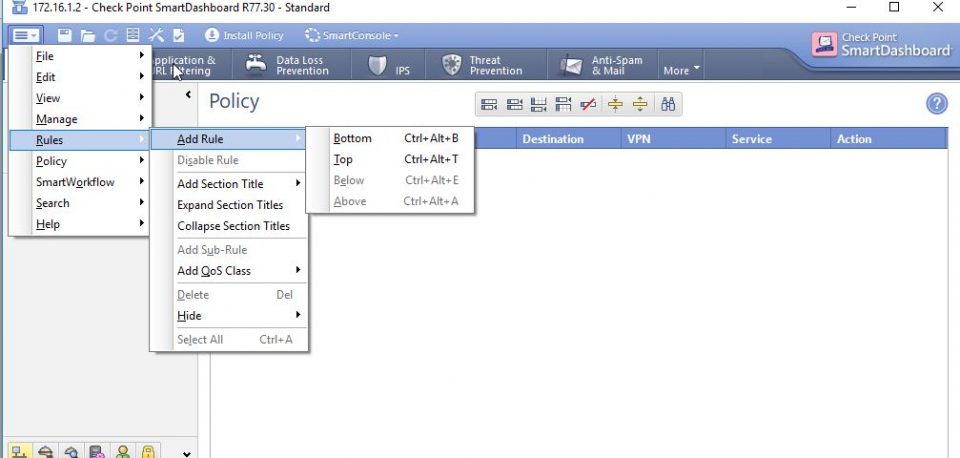

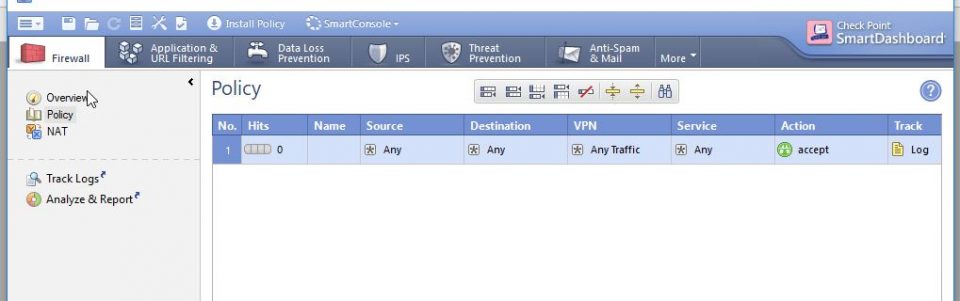

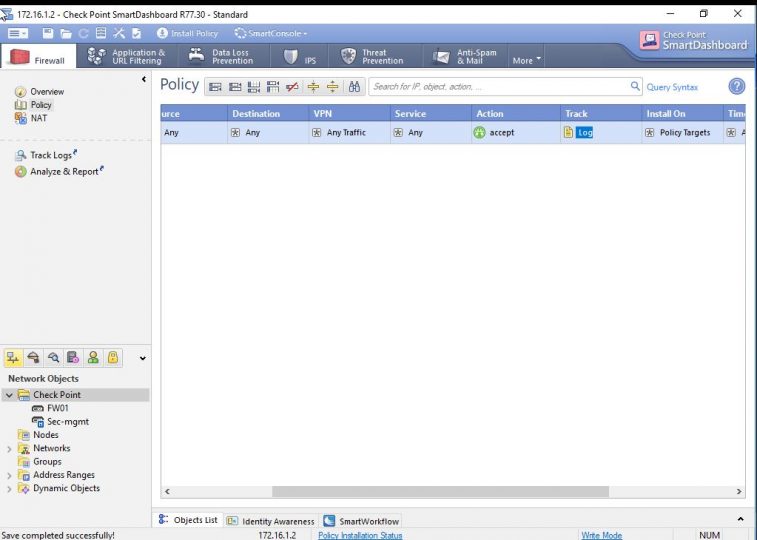

תחילה נגדיר חוקים, Any Allow על מנת שלא יהיה לנו בעיה כרגע בזמן ההגדרות

הגדירו Accpert ו log

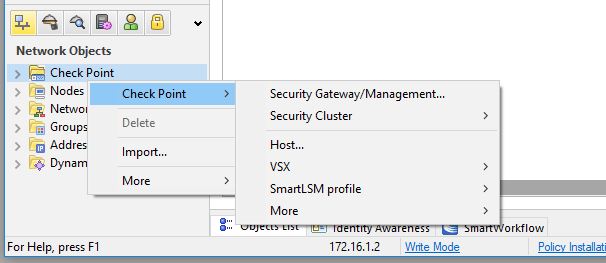

כעת נוסיף את FW01, בחרו ב Security Gateway/Management

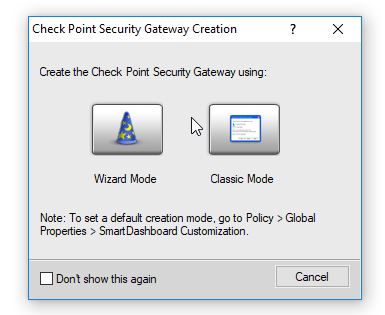

נבחר ב Classic Mode

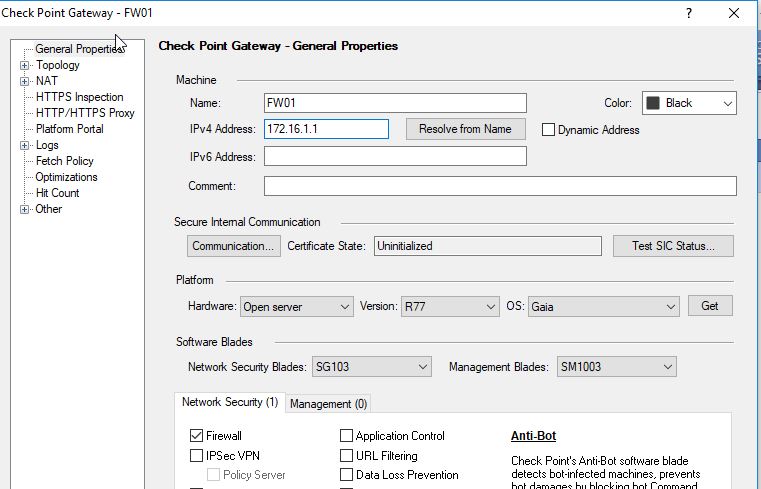

ניתן את השם FW01

ב IPv4 Address הכניסו את כתובת ה FW01 שזה כמובן 172.16.1.1

לחצו על Communication

כעת הכניסו את הסיסמא שהגדרתם בהתקנה של SiC ולחצו על Intialize

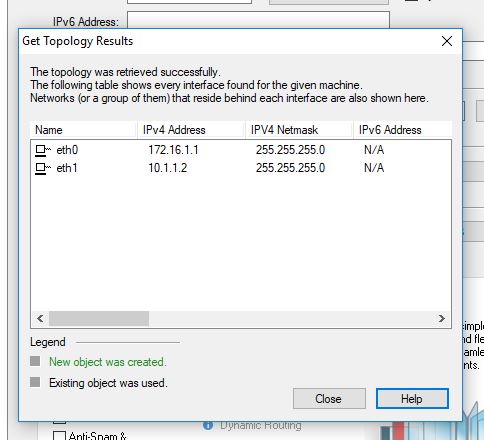

כעת הוא יציג את כרטיסי הרשת והכתובות IP שלהם

המשיכו

כעת יתווסף ה FW01 אל ה Sec-Mgmt

לחצו פעמיים על FW01

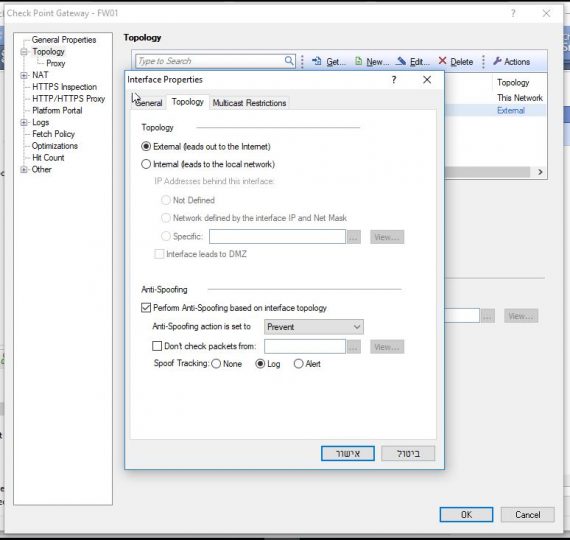

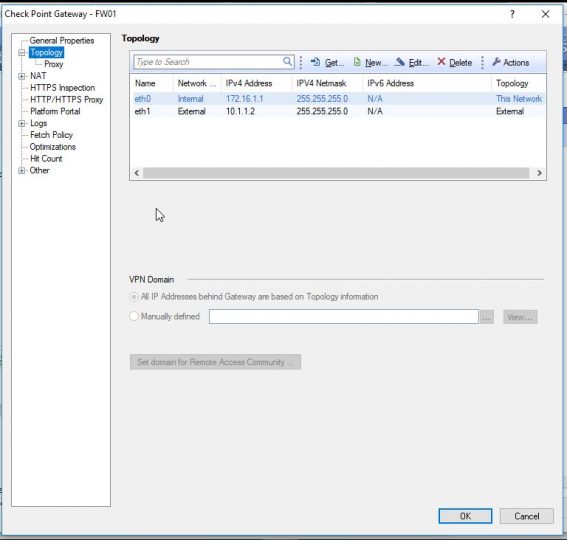

כעת לחצו על Topology וודאו ש10.1.1.2 הוא מוגדר על External, אם לא לחצו על eth1

ובלשונית Topology הגדירו External

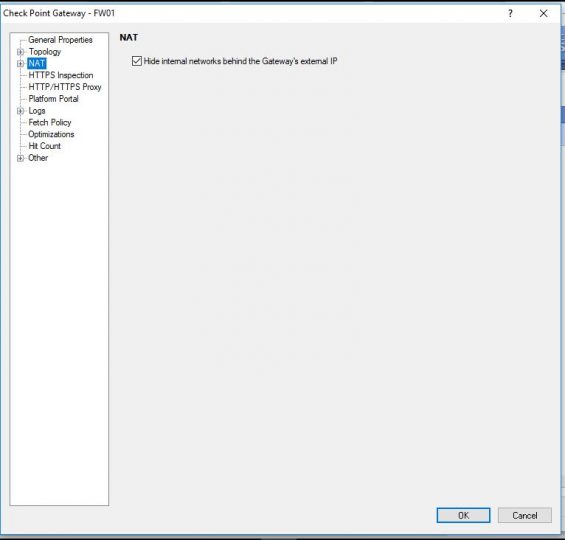

כעת לחצו על NAT והגדירו Hide Internal Networks…..

Install & SiC & Configuration FW02

בחרו את רשת eth0

בהתקנה הראשונית נגדיר את כתובת הFW02

נגדיר את הכתובת של FW02

שם

כמובן שרק Security Gateway

נגדיר SiC

כעת בסיום ההתקנה ועליית ה FW02, נתחבר בדפדפן ל

https://10.1.1.1

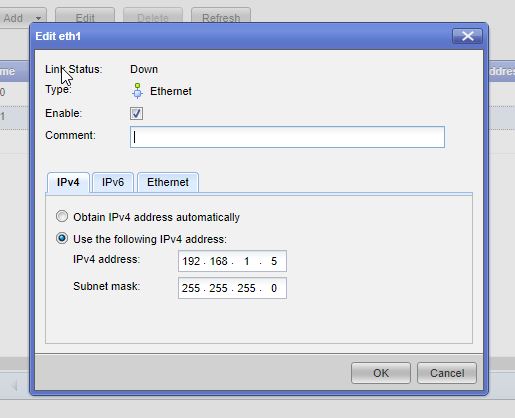

כעת נגדיר את כרטיס הרשת eth1 שפונה לרשת החיצונית

נגדיר לו כתובת שנמצאת ברשת החיצונית למשל 192.168.1.5

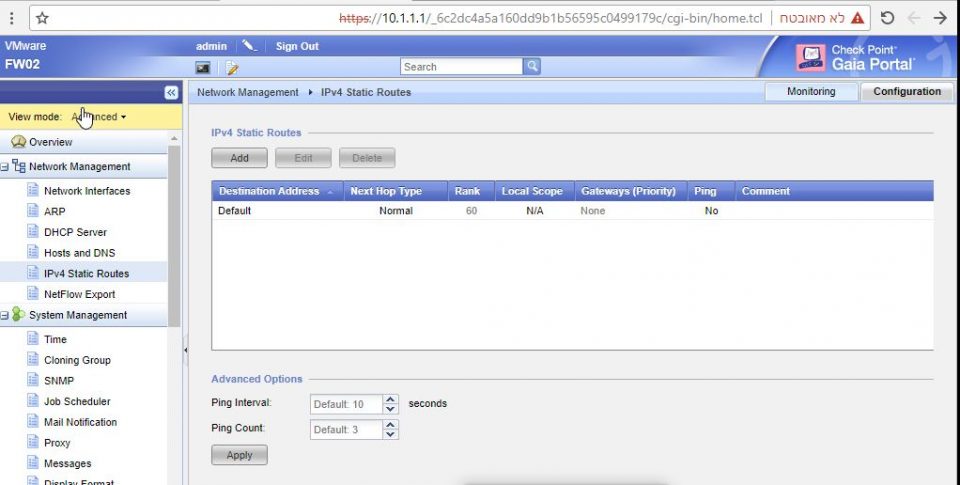

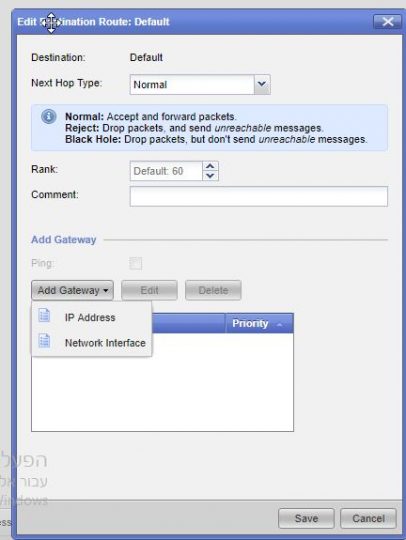

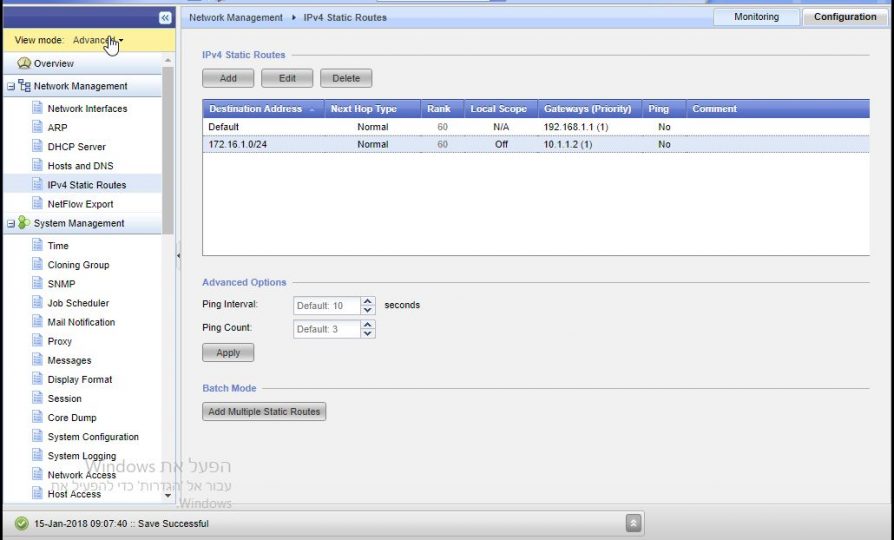

כעת נעבור ל IPv4 Static Routes, נלחץ פעמיים על Default

נלחץ על Add Gateway ואז IP Address ונגדיר

192.168.1.1

ונלחץ Save

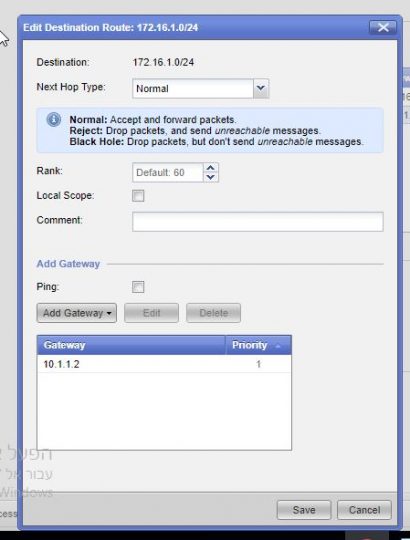

כעת נוסיף עוד ניתוב

רשת: 172.16.1.0/24 (הFW02 לא מכיר את רשת 172.16.1.0 והיא שוכנת מעבר לפורט 10.1.1.2)

Add Gateway – > IP Address הוסיפו את רגל 10.1.1.2

ולחצו Save

כך זה צריך להיראות

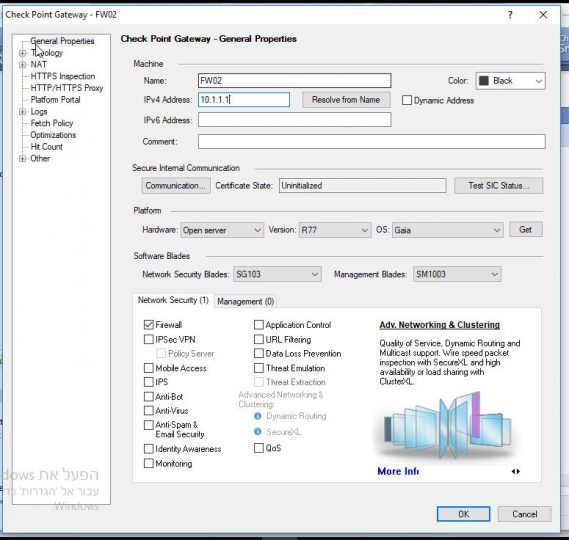

כעת נוסיף את FW02 אל Sec-Mgmt

נפתח את ה SmartDashboard

בחרו ב Classic Mode

רשמו את כתובת הFW ואז את הכתובת IP שלו

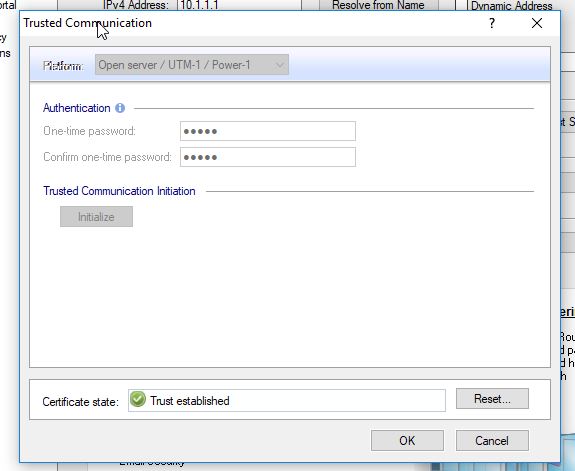

ואז לחצו על Communication

הזינו את הסיסמא ואז Initialize

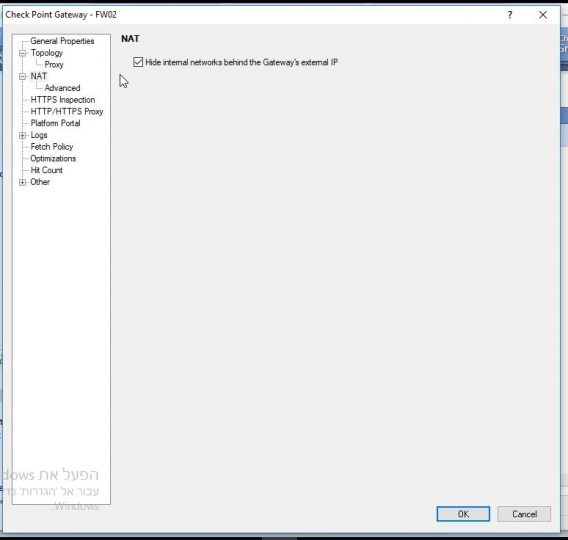

כעת עברו ללשונית NAT, וסמנו בV את Hide internal networks…

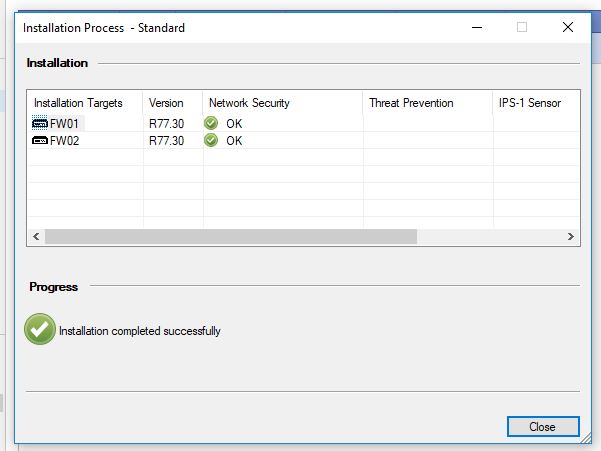

בצעו Install Policy

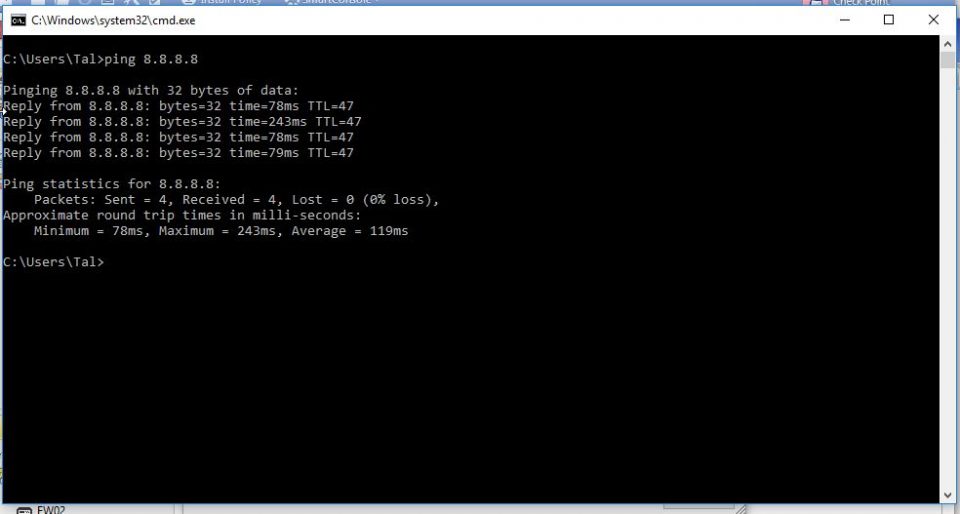

וכעת נבדוק שלמחשב שאנחנו מחוברים איתו ה Windows 10 שנמצא ברשת 172.16.1.0 והכתובת שלו 172.16.1.5 יכול להגיע לאינטרנט וכמובן שהוא עובר 2 פיירוואלים

מעולה!