כל הזכויות שמורות לטל בן שושן – Shushan.co.il

שימוש ב Wpscan לבדיקת פגיעויות ב WordPress וביצוע BruteForce

על מנת לבצע את המאמר, יש לעבור תחילה על המאמרים הבאים:

Kali & Metasploit

התקנת Kali 2017.3

הגדרה ראשונית של Kali והוספת Repository

הסבר הגדרה והפעלת Metasploit

פקודות ושימוש ב Metasploit

וורדרפס \ WordPress הוא אחד מנהל תוכן לאתרי אינטרנט, ע"פ בדיקה שערכו 60% מסך כל האתרים המבוססים על מנהלי תוכן (ולא רק) וורדפרס הוא השולט

לכן מציאת פגיעויות במערכת תוכן מסוג וורדפרס יכולה לתת כלים נוספים לתקיפה של אתרים מסוג זה.

במאמר זה נשתמש בכלי בשם Wpscan כלי זה סורק אתרים מבוססים WordPress ובודק האם יש בעיות אבטחה, הוא יכול לבצע עוד אפשרויות אך במאמר זה נבדוק את הסריקה עצמה וביצוע BruteForce על מנת לנסות לאתר את סיסמת המנהל.

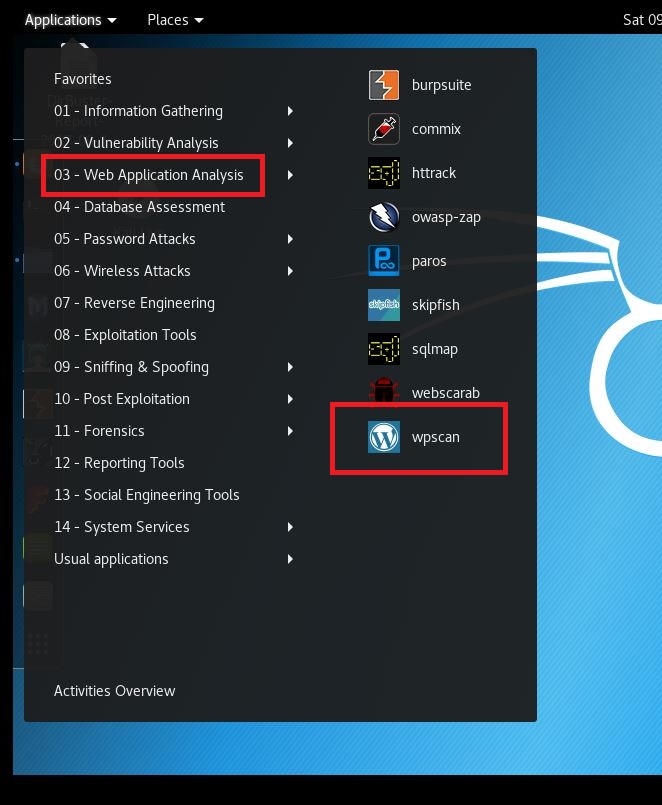

נפתח את Application בצד שמאל ואז את Web Application Analysis ואז פתחו את wpscan

כעת יעלה ה wpscan ובו נקבל אילו אפשרויות ניתן לבצע

נקיש את הפקודות הבאות על מנת לבצע עדכון, העדכון חשוב מאוד שכן יש פגיעויות חדשות כל הזמן ואנחנו רוצים שיהיה מעודכן ויציג את הפגיעויות החדשות ביותר

wpscan --update

אם אתם בסביבת בדיקות, הוסיפו את האתר וורדפרס שלכם לקובץ ה Hosts של קאלי

sudo nano /etc/hosts

הוסיפו את האתר ושמרו את קובץ

לאחר סיום העדכון נבצע את הסריקה על האתר

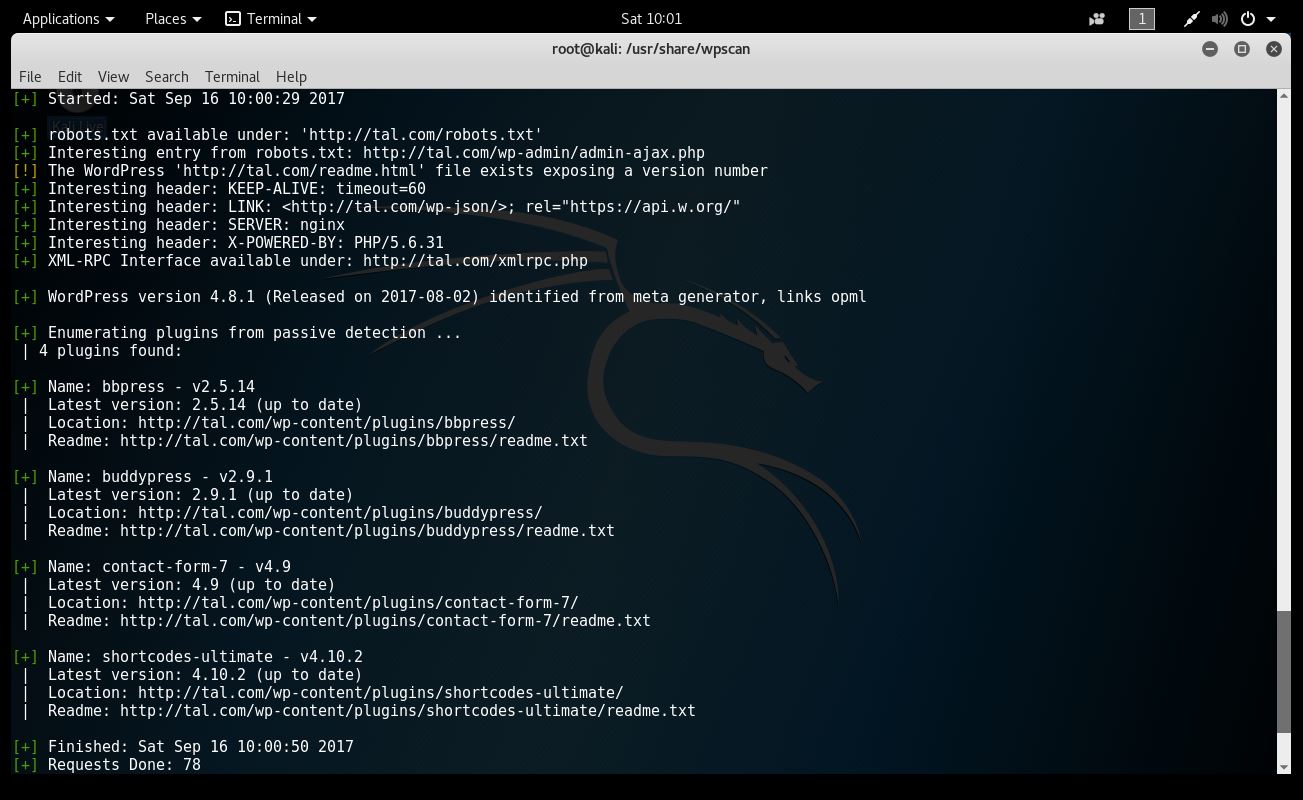

sudo wpscan --url http://tal.com

בסיום נקבל את הרשימה של כל הפגיעויות ובאילו Plugins יש את הבעיה

אחד הקבצים הידועים שעוזרים לתוקף לדעת מה הגירסה של PHP ושל ה MYSQL ואיפלו הגרסה של הוורדפרס זה קובץ ה readme.html

הקובץ הזה יושב בתיקייה הראשית של כל אתר וורדפרס

סריקה נוספת ויותר רצינית היא סריקת ה Enumerate שכן היא בודקת אילו משתמשים קיימים באתר ועוד אפשרויות, אנחנו נבצע בדיקה של שם משתמש על ידי -u

נקיש

sudo wpscan -e u --url tal.com

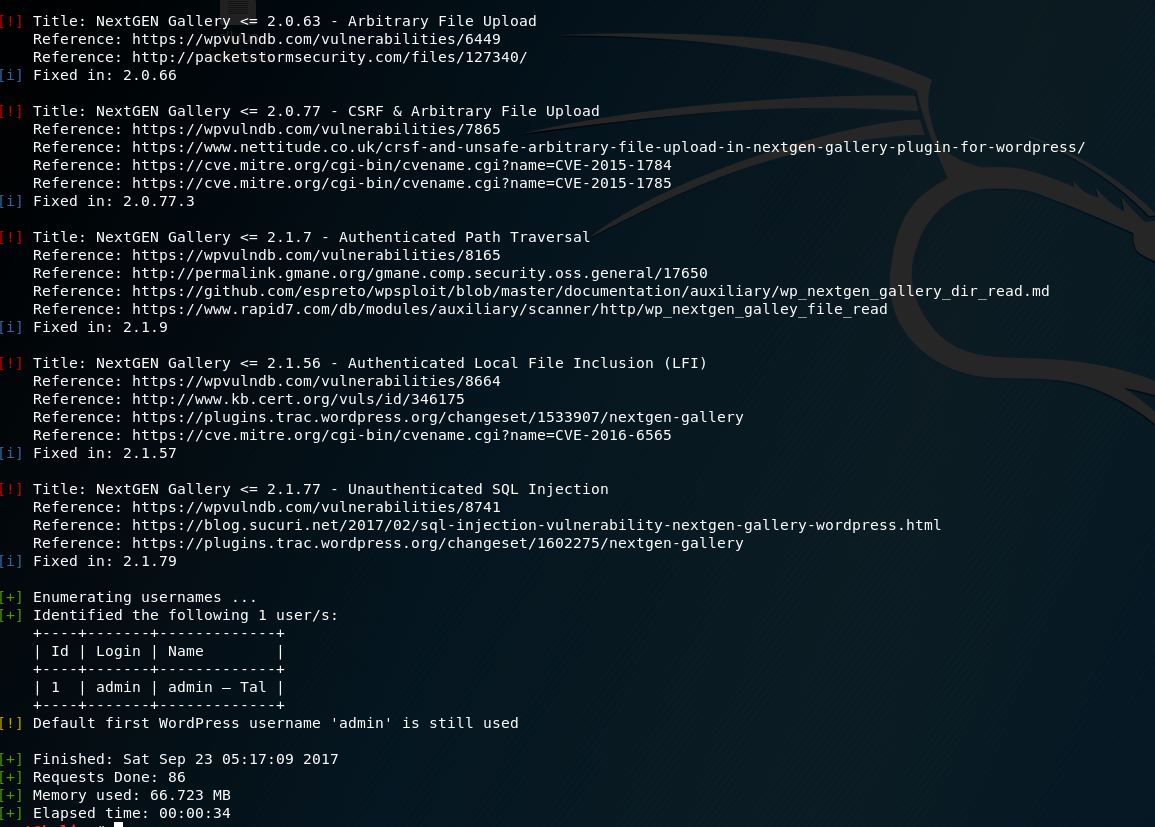

לאחר הסריקה קיבלנו שיש משתמש בשם admin ולו ננסה לבצע BruteForce

נקיש את הפקודה

sudo wpscan --url http://tal.com --passwords /root/rockyou.txt -U admin

- את קובץ הסיסמאות ניתן להוריד על ידי הפקודה

sudo wget http://scrapmaker.com/data/wordlists/dictionaries/rockyou.txt

זה יכול לקחת זמן עד שהוא ימצא את הסיסמא… בכל זאת זה BruteForce

אם הסריקה לא עובדת, בצעו את ההתקנה מחדש

sudo apt install ruby

sudo apt install build-essential libcurl4-openssl-dev libxml2 libxml2-dev libxslt1-dev ruby-dev libgmp-dev zlib1g-dev

sudo gem install wpscan